و،ˆن¾‹و¦‚è؟°

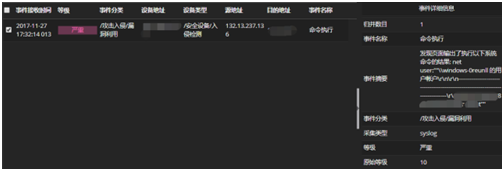

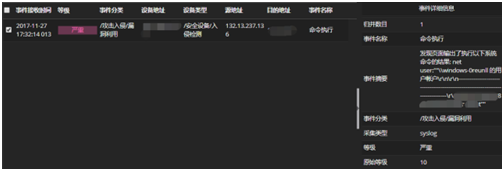

2017ه¹´11وœˆ27و—¥�,�,,�,�,و³°هگˆهŒ—و–—و•ˆهٹ³èپŒه‘کهœ¨وںگو”؟ه؛œهچ•ن½چه®‰ç®،ه¹³هڈ°هڈ‘وکژن؛†â€œL3_MC_WebShellن¸‹ن»¤و‰§è،Œâ€ه‘ٹè¦�,�,,�,�,ه‘ٹè¦وک¾ç¤؛黑ه®¢ن½؟用ه·¥ه…·و¯—è؟ه·²ن¸ٹن¼ ه¥½çڑ„WebShellه¹¶ن¹گوˆگو‰§è،Œç³»ç»ںن¸‹ن»¤�,�,,�,�,هŒ—و–—و•ˆهٹ³èپŒه‘کن¾و‰کو³°هگˆه®‰ç®،ه¹³هڈ°è؟…é€ںه¯¹و”»ه‡»ه‘ٹè¦هژ†ç¨‹ن¸¾è،Œè؟½و؛¯ه’Œه‰–وگ�,�,,�,�,هڈ‘وکژه…¶WEBو•ˆهٹ³ه™¨ه·²è¢«و¤چه…¥ن؛†9ن¸ھهگژ门程ه؛ڈ�م€‚�م€‚م€‚�م€‚�م€‚�م€‚

و¸…é™ن؛‹هٹ،هڈ‘وکژ

2017ه¹´11وœˆ27و—¥�,�,,�,�,该هچ•ن½چو¸…é™و²»çگ†ه¹³هڈ°çˆ†هڈ‘çڑ„“L3_MC_WebShellن¸‹ن»¤و‰§è،Œâ€ه‘ٹè¦�م€‚�م€‚م€‚�م€‚�م€‚�م€‚

ه¯¹ه‘ٹè¦ه†…ه®¹ن¸¾è،Œهˆ¤و–هژ†ç¨‹ن¸�,�,,�,�,هڈ‘وکژو”»ه‡»è€…ه·²ç»ڈو¯—è؟webshellه¹¶و‰§è،Œن؛†è؟œç¨‹ن¸‹ن»¤â€œnet userâ€�,�,,�,�,è؟”ه›و•ˆوœن¸هˆ—ه‡؛ن؛†ç³»ç»ںن¸çڑ„è´¦وˆ·�م€‚�م€‚م€‚�م€‚�م€‚�م€‚

ه®‰ç®،ه¹³هڈ°ن؛‹هٹ،ه‰–وگهژ†ç¨‹

و³°هگˆو¸…é™و²»çگ†ه¹³هڈ°çڑ„焦点هٹںو•ˆوک¯ç½‘络用وˆ·èگ¥ن¸ڑوƒ…ه½¢ن¸ç§چç§چ装ه¤‡çڑ„و¸…é™و—¥ه؟—�,�,,�,�,هœ¨و”¶ç½—ه±‚ه¯¹و—¥ه؟—ن¸¾è،Œè؟‡و»¤م€پهگˆه¹¶م€پ范ه¼ڈهŒ–م€پè،¥ه…¨ç‰ن¸€ç³»هˆ—ETLو•°وچ®ه¤„ç½®وƒ©ç½ڑهژ†ç¨‹�,�,,�,�,ه¯¹و—¥ه؟—و•°وچ®ن¸¾è،Œé™چه™ھ�,�,,�,�,ن؟هکوœ‰ç”¨و•°وچ®ï¼›ï¼›�ï¼›�;然هگژهœ¨ه¹³هڈ°ه‰–وگه¤„ç½®وƒ©ç½ڑه±‚ن¸¾è،Œè‡ھهٹ¨هŒ–م€پو™؛能هŒ–çڑ„ه…³èپ”ه‰–وگ�,�,,�,�,هڈ‘وکژçœںه®çڑ„و¸…é™ه¨پèƒپ�,�,,�,�,ه¹¶هچڈهٹ©è؟گç»´èپŒه‘که¯¹و¸…é™ه‘ٹè¦ن¸¾è،Œه¤„ç½®وƒ©ç½ڑ�م€‚�م€‚م€‚�م€‚�م€‚�م€‚

1)و¸…é™و—¥ه؟—çڑ„و”¶ç½—

用وˆ·هœ¨ç½‘络وƒ…ه½¢ن¸و„ه»؛ه®‰وژ’ن؛†و¸…é™ن؛§ه“پ�,�,,�,�,هŒ…و‹¬ه…¥ن¾µéک²وٹ¤ç³»ç»ں(IPS)م€پWEBه؛”用éک²çپ«ه¢™ï¼ˆWAF)م€پéک²çپ«ه¢™ç‰�,�,,�,�,و³°هگˆو¸…é™و²»çگ†ه¹³هڈ°ç½‘络ن؛†ç”¨وˆ·ç½‘络وƒ…ه½¢ن¸و¸…é™è£…ه¤‡ç›¸ه…³çڑ„و—¥ه؟—و•°وچ®�م€‚�م€‚م€‚�م€‚�م€‚�م€‚

2)و¸…é™و—¥ه؟—ETLه¤„ç½®وƒ©ç½ڑ

و³°هگˆو¸…é™و²»çگ†ه¹³هڈ°ه¯¹هگ¸و”¶هˆ°çڑ„و—¥ه؟—ن¸¾è،ŒèŒƒه¼ڈهŒ–ه‰–وگ�,�,,�,�,ه¯¹هژںه§‹و—¥ه؟—ن¸çڑ„ن¸»è¦په—و®µن¸¾è،Œوڈگهڈ–�,�,,�,�,ه¯¹و—¥ه؟—ن¸ç¼؛و°¨èµ،è¦په®³ن؟،وپ¯ن¸¾è،Œن؛†è،¥ه…¨�م€‚�م€‚م€‚�م€‚�م€‚�م€‚

â—† ه¯¹هژںه§‹و—¥ه؟—ه†…ه®¹ن¸¾è،Œوڈگ�م€‚�م€‚م€‚�م€‚�م€‚�م€‚و†¾و ½و—¢ç½©ه±€و¢°è„‘هگ¹و°گوپھâ’ƒç‚ٹن¸ه‡‡â’›ه؛·ç‰،و°گوپھâ’›ه؛·ن؛©ن¸ه‡‡â’›ه؛·ه¢“مپو‘؛â’‰هƒ®é³Œâ‘؟ذ§â‘¾ç…ٹد€ç•”â’•ه‚©è¾›é¢‚ه´›�م€‚�م€‚م€‚�م€‚�م€‚�م€‚

â—† ه¯¹ن؛‹هٹ،ه±و€§ن¸¾è،Œè‡ھهٹ¨è،¥ه…¨ï¼ڑه¯¹و—¥ه؟—ن¸و²،وœ‰ن½“çژ°ه‡؛و¥çڑ„ن؟،وپ¯ن¸¾è،Œن؛†è،¥ه…¨�,�,,�,�,ه¦‚ه¯¹ن؛‹هٹ،هˆ†ç±»م€پوٹ¥é€پو—¥ه؟—çڑ„装ه¤‡هœ°ç‚¹م€پ装ه¤‡ç±»ه‹م€پ装ه¤‡هژ‚ه•†م€پ装ه¤‡ه‹هڈ·م€پ网络هŒ؛هںںم€پ网络ن½چç½®ç‰و—¥ه؟—ن¸ç¼؛ه¤±çڑ„ن؟،وپ¯هœ¨و—¥ه؟—范هŒ–هژ†ç¨‹ن¸ن¸¾è،Œè‡ھهٹ¨è،¥ه…¨�م€‚�م€‚م€‚�م€‚�م€‚�م€‚

3)ن؛‹هٹ،ه…³èپ”ه‰–وگ

هŒ—و–—و•ˆهٹ³èپŒه‘که‡è¯پWEBو”»ه‡»çڑ„特ه¾په®ڑهˆ¶ن؛†è§„هˆ™â€œL3_MC_WebShellن¸‹ن»¤و‰§è،Œâ€�,�,,�,�,WebShellو¯—è؟و—¶ن½؟用HTTPهچڈè®®�,�,,�,�,请و±‚ه¤±è´¥و—¶é€ڑه¸¸è؟”ه›404çٹ¶و€پç پ�,�,,�,�,请و±‚ن¹گوˆگو—¶é€ڑه¸¸è؟”ه›200çٹ¶و€پç پ�,�,,�,�,ن»¥وک¯HTTPهچڈè®®çڑ„çٹ¶و€پç په°±وˆگن؛†هˆ¤و–ه‘ٹè¦وک¯هگ¦ن¸؛وœ‰ç”¨ه‘ٹè¦çڑ„ن¾وچ®�,�,,�,�,هœ¨و¤و،ˆن¾‹ن¸ه°†200çٹ¶و€پç پن½œن¸؛规هˆ™çڑ„و،ن»¶ن¹‹ن¸€�,�,,�,�,目çڑ„ç³»ç»ںن¸؛webو•ˆهٹ³ه™¨�,�,,�,�,ه…³èپ”规هˆ™ه‰–وگهœ؛و™¯çڑ„هڈ¯è§†هŒ–编辑界é¢ه¦‚ه›¾و‰€ç¤؛ï¼ڑ

触هڈ‘ه‘ٹè¦çڑ„ن؛‹هٹ،ï¼ڑ

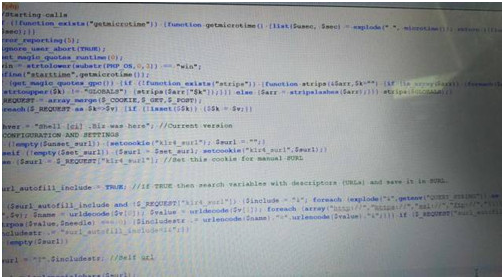

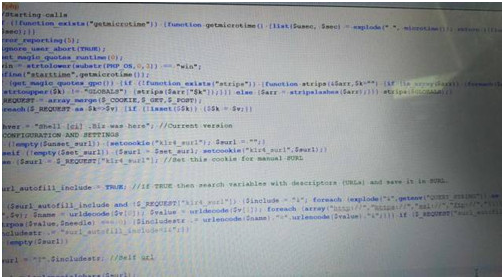

é’ˆه¯¹ن؛‹هٹ،ن¸و”»ه‡»è€…ن¼ڑè§پçڑ„xx.phpو–‡ن»¶�,�,,�,�,هœ¨WEBو•ˆهٹ³ه™¨ç³»ç»ںن¸ٹن¸¾è،Œه¤–هœ°و£€وں¥و‰¾هˆ°è¯¥shellه‰§وœ¬�,�,,�,�,ç،®ن»¥ن¸؛WebShellو–‡ن»¶�م€‚�م€‚م€‚�م€‚�م€‚�م€‚ه®،وں¥و–‡ن»¶ه†…ه®¹ن؟،وپ¯ه¦‚ن¸‹ï¼ڑ

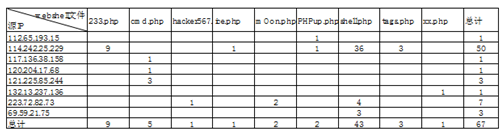

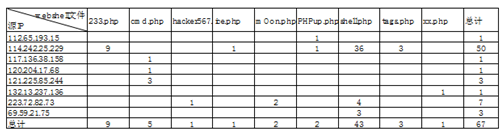

4)ه¤©ç”ںه‘ٹè¦ن¸ژè؟½و؛¯

ن½؟用目ن»ٹه‘ٹè¦çڑ„و؛گهœ°ç‚¹ه’Œç›®çڑ„هœ°ç‚¹هˆ’هˆ†çپه¼€è§†ه¯ں�,�,,�,�,ç›کé—®ن¸€ن¸ھوœˆن¹‹ه†…çڑ„و‰€وœ‰ç›¸ه…³ن؛‹هٹ،�,�,,�,�,ç»ڈç”±ç»ںè®،هڈ‘وکژ该系ç»ںه·²ç»ڈن؟هک9ن¸ھwebshellو–‡ن»¶�,�,,�,�,ن¼ڑè§پو¬،و•°ه›¾ه¦‚ن¸‹ï¼ڑ

ه‘ٹè¦ه“چه؛”ن¸ژه¤„ç½®وƒ©ç½ڑ

هŒ—و–—و•ˆهٹ³èپŒه‘کهچڈهٹ©و¸…é™و²»çگ†ه‘کن¸¾è،Œه‘ٹè¦ه¤„ç½®وƒ©ç½ڑ�,�,,�,�,由ن؛ژو£ه€¼ن¸»è¦پو¸…é™هŒ…ç®،و—¶ن»£�,�,,�,�,وژ¥ç؛³ç´§è؟«و¥ن¼گ�,�,,�,�,ه°†ç³»ç»ںه®و—¶ن¸¾è،Œç¦»ç؛؟�م€‚�م€‚م€‚�م€‚�م€‚�م€‚

وœ¬و،ˆن¾‹ن¸�,�,,�,�,针ه¯¹ه¹³هڈ°çˆ†هڈ‘çڑ„“L3_MC_WebShellن¸‹ن»¤و‰§è،Œâ€ه‘ٹè¦�,�,,�,�,و³°هگˆهŒ—و–—و•ˆهٹ³èپŒه‘ک给用وˆ·ه‘ٹè¦çڑ„ه¤„ç½®وƒ©ç½ڑè®،هˆ’ه¦‚ن¸‹ï¼ڑ

1)هˆ 除webshell相ه…³و–‡ن»¶ï¼›ï¼›�ï¼›�ï¼›

2)ه¯¹هڈ—ه½±ه“چçڑ„ç³»ç»ںن¸¾è،Œه‘¨ه…¨çڑ„و¸…é™è¯„ن¼°�,�,,�,�,وں¥و‰¾ه…¥ن¾µوˆگه› �,�,,�,�,ن؟®è،¥ه“چه؛”çڑ„و¸…é™é—®é¢ک;;�ï¼›�ï¼›

3)هœ¨ن؛’èپ”网界ç؛؟éک²وٹ¤è£…ه¤‡ن¸ٹ�,�,,�,�,هگ¯ç”¨éک²وٹ¤وˆکç•¥�,�,,�,�,ه¯¹ن½؟用WebShellو”»ه‡»çڑ„ن؛‹هٹ،ن¸¾è،Œéک»و–�م€‚�م€‚م€‚�م€‚�م€‚�م€‚

(و³‰و؛گï¼ڑ918هچڑه¤©ه ‚)

ن؛¬ه…¬ç½‘ه®‰ه¤‡11010802024551هڈ·

ن؛¬ه…¬ç½‘ه®‰ه¤‡11010802024551هڈ·