SOCه¹³هڈ°و،ˆن¾‹ï¼ڑو³°هگˆه®‰ç®،ه¹³هڈ°é’ˆه¯¹ن½؟用Microsoft Officeه…¬ه¼ڈ编辑ه™¨è¯¯ه·®çڑ„监وµ‹ن¸ژه“چه؛”

و،ˆن¾‹و¦‚è؟°

è؟‘وœں,�,�,�,�,�,وںگن¼پن¸ڑهچ•ن½چه®‰وژ’çڑ„TSOCه¹³هڈ°هڈ‘وکژن؛†ن½؟用“Officeه…¬ه¼ڈ编辑ه™¨è¯¯ه·®ï¼ˆCVE-2017-11882)â€çڑ„و”»ه‡»è،Œن¸؛م€‚�م€‚�م€‚م€‚م€‚و¤è¯¯ه·®وک¯ن¸€ن¸ھو½œهœ¨ن؛†17ه¹´ن¹‹ن¹…çڑ„误ه·®ï¼Œ�,�,�,�,�,ه±ن؛ژOfficeه†…هکç ´وچں误ه·®ï¼Œ�,�,�,�,�,ه½±ه“چ2017ه¹´11وœˆه‰چç››è،Œçڑ„و‰€وœ‰Office版وœ¬ï¼Œ�,�,�,�,�,و”»ه‡»è€…هڈ¯ن»¥ن½؟用误ه·®ن»¥ç›®ن»ٹ用وˆ·è؛«ن»½و‰§è،Œوپ£و„ڈن¸‹ن»¤ï¼ˆهœ¨2017ه¹´11وœˆ4و—¥ï¼Œ�,�,�,�,�,ه¾®è½¯ه®£ه¸ƒçڑ„و¸…é™è،¥ن¸پهŒ…ن¸ه·²هŒ…و‹¬و¤è¯¯ه·®çڑ„ن؟®ه¤چ程ه؛ڈ)م€‚�م€‚�م€‚م€‚م€‚

و³°هگˆهŒ—و–—و•ˆهٹ³ه›¢éکںوژ¥هˆ°é€ڑçں¥هگژ,�,�,�,�,�,第ن¸€و—¶é—´é€ڑè؟‡و¸…é™و²»çگ†ه¹³هڈ°ن¸¾è،Œه“چه؛”ه¤„ç½®وƒ©ç½ڑ,�,�,�,�,�,é€ڑه¤ھè؟‡وگهڈ‘وکژهٹه…¬وƒ…ه½¢ن¸وںگ用وˆ·هœ¨ن¸چçں¥وƒ…çڑ„وƒ…ه½¢ن¸‹ç؟»ه¼€ن؛†ن¸€ن»½وپ¶و„ڈو–‡و،£ï¼Œ�,�,�,�,�,ه¯¼è‡´è§¦هڈ‘Officeه…¬ه¼ڈ编辑ه™¨è¯¯ه·®ï¼ˆCVE-2017-11882),�,�,�,�,�,ه¹¶و¯—è؟è؟œç¨‹وپ¶و„ڈهœ°ç‚¹هگ¸و”¶و”»ه‡»وŒ‡ن»¤م€‚�م€‚�م€‚م€‚م€‚

ن؛‹هٹ،ه‰–وگ

ن؛‹هٹ،è؟½و؛¯

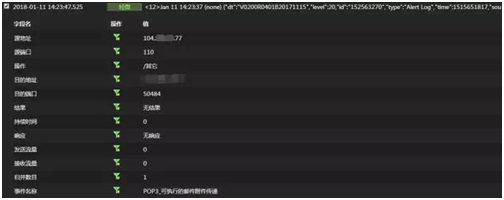

2018ه¹´1وœˆ11و—¥ï¼Œ�,�,�,�,�,هœ¨وںگن¼پن¸ڑهچ•ن½چه®‰وژ’çڑ„TSOCه¹³هڈ°ن¸هڈ‘وکژوœ‰â€œL2_MC_office误ه·®ه¤–链链وژ¥â€œçڑ„ن؛‹هٹ،ه‘ٹè¦م€‚�م€‚�م€‚م€‚م€‚

هگŒو—¶ï¼Œ�,�,�,�,�,该ن¼پن¸ڑهچ•ن½چçڑ„ه†…网وƒ…ه½¢ن¸ه®‰وژ’ن؛†TSOC-FCوµپو”¶ç½—ه™¨(TSOC-FCن¸؛و³°هگˆو¸…é™و²»çگ†ه¹³هڈ°وµپو”¶ç½—وژ¢é’ˆï¼Œ�,�,�,�,�,é€ڑè؟‡ç½‘络وµپé‡ڈé•œهƒڈوˆ–/ه’Œهگ¸و”¶ç½‘络FLOWو•°وچ®ï¼Œ�,�,�,�,�,ه¯¹ه¸¸è§پهچڈè®®ه‰–وگه¦‚HTTP/DNS/FTP/SMBç‰هچڈè®®ن¼ڑè¯ن؟،وپ¯ن¸¾è،Œç؛ھه½•ï¼Œ�,�,�,�,�,ه¹¶ه°†ن؟،وپ¯ن¸ٹن¼ ç»™TSOCن¸¾è،Œç»¼هگˆه‰–وگ),�,�,�,�,�,ه¯¹è¯¥ه‘ٹè¦ن؛‹هٹ،ن¸¾è،Œè؟½و؛¯ه‰–وگ,�,�,�,�,�,هڈ‘وکژوµپé‡ڈو—¥ه؟—ن¸ن¸€ن¸ھه†…网هٹه…¬ç»ˆç«¯ه®éھŒن¼ڑè§پ“http://gamesarena.gdnâ€çڑ„و—¥ه؟—ç؛ھه½•م€‚�م€‚�م€‚م€‚م€‚

ن؛‹هٹ،ه‰–وگ

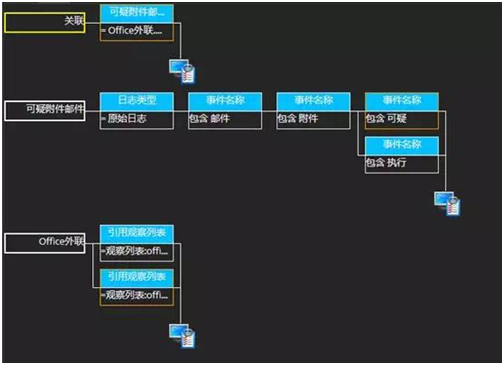

网络هںںهگچâ€http://gamesarena.gdnâ€çڑ„ه¨پèƒپوƒ…وٹ¥ï¼Œ�,�,�,�,�,é€ڑè؟‡ه¨پèƒپوƒ…وٹ¥ç›کé—®هˆ°è¯¥هںںهگچه’Œ2017ه¹´11وœˆن»½çڑ„â€officeه…¬ه¼ڈ编辑ه™¨â€è¯¯ه·®وœ‰ه…³èپ”م€‚�م€‚�م€‚م€‚م€‚

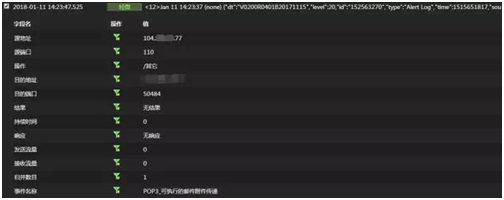

ه°†è¯¥ن؛‹هٹ،çڑ„ه†…网هœ°ç‚¹ن½œن¸؛ç›®çڑ„هœ°ç‚¹ن¸¾è،Œè§†ه¯ں,�,�,�,�,�,ه®،وں¥è؟‘وœںه¤–网ه¯¹è¯¥ه†…网هœ°ç‚¹çڑ„ه…¶ن»–و¯—è؟ن؛‹هٹ،,�,�,�,�,�,ه…¶ن¸هڈ‘وکژن؛†â€œPOP3_هڈ¯و‰§è،Œçڑ„é‚®ن»¶é™„ن»¶è½¬è¾¾â€œن؛‹هٹ،,�,�,�,�,�,附ن»¶هگچ称ن¸؛“2017.docâ€م€‚�م€‚�م€‚م€‚م€‚

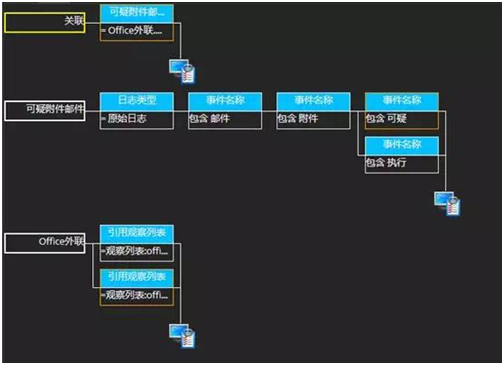

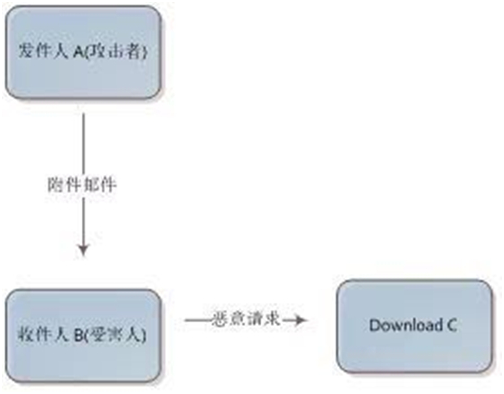

ه¯¹و‰€وœ‰çڑ„ن؛‹هٹ،ن¸¾è،Œه…³èپ”ه‰–وگ,�,�,�,�,�,ه°†و•´ن¸ھو”»ه‡»وµپ程وڈڈç»که‡؛و¥ه¦‚ن¸‹ï¼ڑ

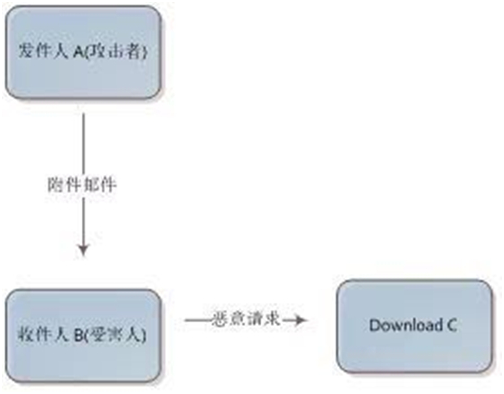

و”»ه‡»è€…é€ڑè؟‡é‚®ن»¶çڑ„ه½¢ه¼ڈهڈ‘é€په¸¦وœ‰وپ¶و„ڈ附ن»¶çڑ„é‚®ن»¶ç»™هڈ—ه®³è€…,�,�,�,�,�,ه½“هڈ—ه®³è€…ç؟»ه¼€é™„ن»¶ه¹¶هگ¯ç”¨ç¼–辑هگژ,�,�,�,�,�,هڈ—ه®³è€…çڑ„ن¸»و—¶وœ؛ه¯¹و¯—è؟و–‡و،£ن¸çڑ„وپ¶و„ڈهœ°ç‚¹ï¼Œ�,�,�,�,�,هژ»èژ·هڈ–و”»ه‡»وŒ‡ن»¤ï¼Œ�,�,�,�,�,ن½†ç”±ن؛ژhttp://gamesarena.gdnçژ°هœ¨ه·²ç»ڈو— و³•ن¼ڑè§پ,�,�,�,�,�,هڈ—ه®³è€…ن¸»وœ؛و— و³•èژ·هڈ–è؟›ن¸€و¥çڑ„وŒ‡ن»¤م€‚�م€‚�م€‚م€‚م€‚

ن؛‹هٹ،ه“چه؛”

é’ˆه¯¹è¯¥ن؛‹هٹ،ه‰–وگه¤„ç½®وƒ©ç½ڑ,�,�,�,�,�,و³°هگˆهŒ—و–—و•ˆهٹ³ه›¢éکںن¾و‰کو³°هگˆو¸…é™و²»çگ†ه¹³هڈ°ه»؛设ن؛†ç›‘وµ‹è§„هˆ™ï¼Œ�,�,�,�,�,用ن؛ژه¯¹è¯¥و”»ه‡»è،Œن¸؛ن¸¾è،Œه®و—¶ç›‘وژ§ه’Œه‘ٹè¦ï¼Œ�,�,�,�,�,规هˆ™ه¦‚ن¸‹ï¼ڑ

é’ˆه¯¹وœ¬و¬،و،ˆن¾‹ن¸çڑ„é—®é¢ک,�,�,�,�,�,هŒ—و–—ه›¢éکںه»؛议用وˆ·وژ¥ç؛³ه¦‚ن¸‹و¥ن¼گï¼ڑ

1)ه»؛议装置2017ه¹´11وœˆن»½ه¾®è½¯ه®£ه¸ƒçڑ„è،¥ن¸پ(KB2553204م€پKB3162047م€پKB4011276ه’ŒKB4011262),�,�,�,�,�,用ن؛ژن؟®ه¤چCVE-2017-11882误ه·®م€‚�م€‚�م€‚م€‚م€‚

2)ç؟»ه¼€ç³»ç»ںè‡ھهٹ¨و›´و–°ï¼Œ�,�,�,�,�,ه®و—¶و›´و–°ه¾®è½¯ه®کو–¹çڑ„وœ€و–°è،¥ن¸پم€‚�م€‚�م€‚م€‚م€‚

3)ه¯¹هڈ—ه®³ن¸»وœ؛ن¸¾è،Œه‘¨ه…¨وں¥و€م€‚�م€‚�م€‚م€‚م€‚

(و³‰و؛گï¼ڑ918هچڑه¤©ه ‚)

ن؛¬ه…¬ç½‘ه®‰ه¤‡11010802024551هڈ·

ن؛¬ه…¬ç½‘ه®‰ه¤‡11010802024551هڈ·