Сй┐ућетіат»єсђЂуй▓тљЇсђЂтѕцтѕФтњїУ«цУ»ЂуГЅТю║тѕХт»╣С╝аУЙЊСИГуџёТЋЈТёЪТЋ░ТЇ«СИЙУАїТИЁжЮЎТ▓╗уљє�№╝ї�№╝ї�№╝ї�№╝ї№╝їуЏЉТјДТЋ░ТЇ«С╝аУЙЊТЌХуџёТИЁжЮЎТѕўуЋЦт«ъжфїТЃЁтйб�№╝ї�№╝ї�№╝ї�№╝ї№╝їжЂ┐тЁЇС╝аУЙЊтјєуеІСИГтЈ»УЃйт╝ЋтЈЉуџёТЋЈТёЪТЋ░ТЇ«Ух░Т╝ЈтњїТЋ░ТЇ«С╝аУЙЊтЈїТќ╣т»╣У║ФС╗йуџёуІАУЙЕ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

жЊЙУи»тєЌСйЎУ«ЙУ«А

ТЋ░ТЇ«С╝аУЙЊСЙЮТЅўС║јуйЉу╗южЊЙУи»�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗ЦТў»ТЋ░ТЇ«С╝аУЙЊуџётЈ»жЮаТђДСЙЮУхќС║јуйЉу╗южЊЙУи»уџёуе│тЏ║ТђДтњїтЈ»ућеТђД�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓтюеУдЂт«│уџёУљЦСИџуйЉу╗юТъХТъёСИГТђЮжЄЈТЋ░ТЇ«С╝аУЙЊтЈ»жЮаТђДтњїуйЉу╗юуџётЈ»ућеТђДт╗║У«ЙжюђТ▒ѓ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт»╣УдЂт«│уџёуйЉу╗юС╝аУЙЊжЊЙУи»сђЂуйЉу╗юУБЁтцЄУіѓуѓ╣т«ъжфїтєЌСйЎт╗║У«Й�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

уйЉу╗ютєЌСйЎТЅІУЅ║т«ъуј░СИцТЮАт«їтЁеуЏИтљїС║њСИ║тцЄС╗йуџёуйЉу╗ю�№╝ї�№╝ї�№╝ї�№╝ї№╝їСИђТЮАтЮЈС║єтЈ»С╗Цт┐ФжђЪтѕЄТЇбУЄ│тЈдСИђТЮА�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗јУђїСИЇтй▒тЊЇу│╗у╗ЪжђџУ«»�№╝ї�№╝ї�№╝ї�№╝ї№╝їТЈљжФўС║єу│╗у╗Ъуџёуе│тЏ║ТђД�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓтИИУДЂуџёТюЅуЃГтцЄтєЌСйЎжЊЙУи»�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЇ│СИђТЮАуйЉу╗южЊЙУи»Тў»СИ╗жЊЙУи»�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЈдСИђТЮАуйЉу╗ют«ъТЌХуЏЉУДєСИ╗жЊЙУи»уйЉу╗юуіХТђЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їСИ╗жЊЙУи»Т│ЏУхиТЋЁжџютѕЎтюеТ»ФуДњу║ДуџёТЌХжЌ┤жЄїтѕЄУЄ│С╗јжЊЙУи»�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

жђџУ«»С╝аУЙЊ

тіат»єТю║

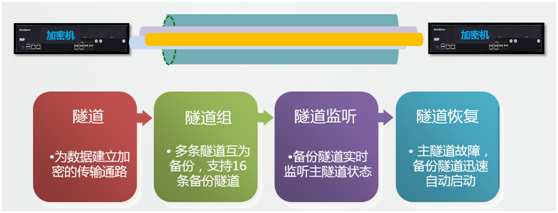

ТЋ░ТЇ«тіат»єТў»тїЁу«АТЋ░ТЇ«тГўтѓеТИЁжЮЎуџёСИ╗ТхЂУдЂжбєС╣ІСИђ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓуЏ«С╗і�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЈ»С╗ЦСй┐ућеуџётЏйт«ХтЋєућет»єуаЂт▒ђтѕХУ«буџёт║ћућеТаЄтЄєтїЁТІгSSF33сђЂSM1сђЂSM2сђЂSM3сђЂSM4сђЂSM7сђЂSM9уГЅтіат»єТаЄтЄє�№╝ї�№╝ї�№╝ї�№╝ї№╝їт»╣ТЋ░ТЇ«СИЙУАїтіат»єтцёуй«ТЃЕуйџтљјтєЇтГўтѓе�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓСй┐ућеуџёТЅІУЅ║тїЁТІгтЪ║С║јт▒ъТђДуџётіат»єсђЂтљїТђЂтіат»єуГЅ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

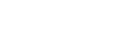

тЈ»ТјЦу║│тіат»єТю║С║ДтЊЂт»╣СИцСИфуйЉу╗юС╣ІжЌ┤уџёжЊЙУи»СИЙУАїтЋєућет»єуаЂу«ЌТ│Ћтіат»є�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗јУђїтїЁу«АжЊЙУи»СИіС╝аУЙЊТЋ░ТЇ«уџёТИЁжЮЎТђД�№╝Џ№╝Џ�№╝Џућ▒тіат»єТю║уџёуюЪжџЈТю║ТЋ░уѕєтЈЉтЎеуѕєтЈЉт»єжњЦ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт╣Хтіат»єтГўтѓетюетіат»єТю║ТИЁжЮЎУі»уЅЄтєЁжЃе�№╝ї�№╝ї�№╝ї�№╝ї№╝їуА«С┐ЮС┐АТЂ»ТИЁжЮЎтЈ»жЮа�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

тіат»єТю║С║ДтЊЂТў»С╗ЦжџДжЂЊТЅІУЅ║�№╝ї�№╝ї�№╝ї�№╝ї№╝їт»єуаЂТЅІУЅ║�№╝ї�№╝ї�№╝ї�№╝ї№╝їAAAТЅІУЅ║СйюСИ║СИЅтцДуёдуѓ╣ТЅІУЅ║�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗Цуй▓уљєТЅІУЅ║�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╝џУДЂТјДтѕХТЅІУЅ║СйюСИ║СИцтцДТћ»ТїЂТЅІУЅ║уџёуйЉу╗юТИЁжЮЎС║ДтЊЂ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓт«ЃуџёуЏ«уџётЙѕу«ђТю┤�№╝ї�№╝ї�№╝ї�№╝ї№╝їт░▒Тў»уА«С┐ЮтЈфТюЅУбФтЁЂУ«ИуџёСИ╗СйЊтюетЈЌТјДтѕХуџёжЊЙУи»СИі�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╝џУДЂУбФтЁЂУ«Иуџёт«бСйЊ�№╝Џ№╝Џ�№╝ЏС╣Ът░▒Тў»ТјЦтЁЦсђЂС╝аУЙЊсђЂт║ћућеСИЅСИфуј»УіѓтЮЄтЈЌТјД�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗╗СйЋСИ╗СйЊсђЂт«бСйЊсђЂуггСИЅТќ╣жЃйжџЙС╗ЦУХіуЋї�№╝ї�№╝ї�№╝ї�№╝ї№╝їжџЙС╗Цуа┤ТЇЪ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓтЏаТГц�№╝ї�№╝ї�№╝ї�№╝ї№╝їтіат»єТю║С║ДтЊЂтюеТЈљСЙЏжФўТИЁжЮЎуџёжЊЙУи»тіат»єТЋѕті│уџётљїТЌХ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт░йтЈ»УЃйу«ђуЏ┤С┐ЮућеТѕиу│╗у╗ЪтЁеТќ╣СйЇТИЁжЮЎТўЊуће�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

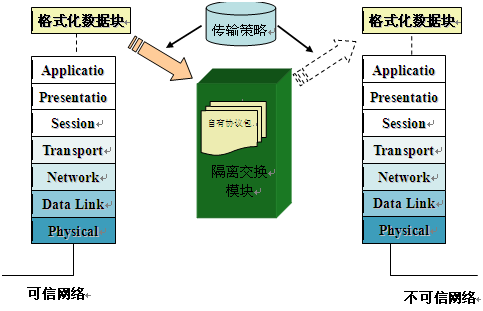

уёдуѓ╣ТЋ░ТЇ«жџћуд╗

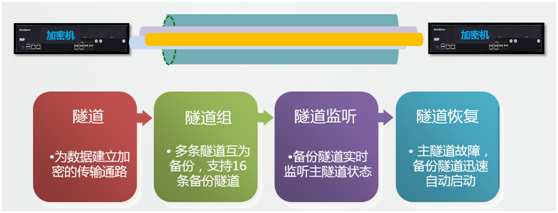

СИ║уА«С┐Юуёдуѓ╣ТЋ░ТЇ«уџёТИЁжЮЎТђД�№╝ї�№╝ї�№╝ї�№╝ї№╝їтюеУиеуйЉСИЙУАїТЋ░ТЇ«С║цТхЂТЌХ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЈ»С╗ЦТјЦу║│уйЉу╗южџћуд╗ТЅІУЅ║уџёС╝џУДЂТјДтѕХС║ДтЊЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт»╣тцёС║јуйЉу╗юуЋїу║┐�№╝ї�№╝ї�№╝ї�№╝ї№╝їТ»ЌУ┐ъСИцСИфТѕќтцџСИфТИЁжЮЎтЊЂу║Дти«тѕФуџёуйЉу╗юуџёжЄЇуѓ╣ТЋ░ТЇ«ТЈљСЙЏжФўТИЁжЮЎуЅЕуљєжџћуд╗�№╝Џ№╝Џ�№╝Џ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓСИцСИфУЄфтіЏСИ╗Тю║у│╗у╗ЪС╣ІжЌ┤�№╝ї�№╝ї�№╝ї�№╝ї№╝їСИЇС┐ЮтГўжђџУ«»уџёуЅЕуљєТ»ЌУ┐ътњїжђ╗УЙЉТ»ЌУ┐ъ�№╝ї�№╝ї�№╝ї�№╝ї№╝їСИЇС┐ЮтГўСЙЮТЇ«TCP/IPтЇЈУ««уџёС┐АТЂ»тїЁУйгтЈЉ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЈфУЉЌтљЇтаѓтїќТЋ░ТЇ«тЮЌуџёТЌатЇЈУ««РђюТЉєТИАРђЮ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ УбФжџћуд╗уйЉу╗юС╣ІжЌ┤уџёТЋ░ТЇ«УйгУЙЙТќ╣Т│ЋТјЦу║│т«їтЁеуџёуДЂТюЅТќ╣Т│Ћ�№╝ї�№╝ї�№╝ї�№╝ї№╝їСИЇтЁитцЄС╗╗СйЋжђџућеТђД�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

уйЉу╗южџћуд╗УБЁтцЄСИцСЙДуйЉу╗юС╣ІжЌ┤ТЅђТюЅуџёTCP/IPТ»ЌУ┐ътюетЁХСИ╗Тю║у│╗у╗ЪСИіжЃйУдЂСИЙУАїт«їтЁеуџёт║ћућетЇЈУ««У┐ўтјЪ�№╝ї�№╝ї�№╝ї�№╝ї№╝їУ┐ўтјЪтљјуџёт║ћућет▒ѓС┐АТЂ»тЄГУ»ЂућеТѕиуџёТѕўуЋЦСИЙУАїт╝║тѕХТБђТЪЦтљј�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗ЦтљЇтаѓтїќТЋ░ТЇ«тЮЌуџёТќ╣Т│ЋжђџУ┐Єжџћуд╗С║цТхЂуЪЕжўхСИЙУАїтЇЋтљЉС║цТхЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтюетЈдтцќСИђуФ»уџёСИ╗Тю║у│╗у╗ЪСИіжђџУ┐ЄУЄфУ║Фт╗║У«ЙуџёТИЁжЮЎС╝џУ»ЮСИЙУАїТюђу╗ѕуџёТЋ░ТЇ«жђџУ«»�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЇ│т«ъуј░РђютЇЈУ««Уљйтю░сђЂтєЁт«╣ТБђТхІРђЮ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

ТИЁжЮЎжџћуд╗СИјС┐АТЂ»С║цТхЂу│╗у╗ЪуџёТИЁжЮЎт╝ЋТЊјт»╣жџћуд╗С║цТхЂТіЦТќЄСИЙУАїтЁеТќЄТЋ░ТЇ«У┐ўтјЪ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт»╣ућеТѕиуЎ╗тйЋсђЂСИІС╗цУ»иТ▒ѓсђЂТќЄТюгу│╗у╗ЪсђЂтЇЈУ««тљЇтаѓуГЅт«ъжфїТи▒т║дТБђТхІтњїУ┐ЄТ╗ц�№╝ї�№╝ї�№╝ї�№╝ї№╝їт╣ХТћ»ТїЂт»╣уЅ╣т«џт║ћућетЇЈУ««ТаЄуГЙуџёТБђТхІТјДтѕХ�№╝Џ№╝Џ�№╝Џжњѕт»╣ТќЄС╗ХтљЇсђЂСИІС╗цсђЂтЪЪтљЇуГЅтєЁућеСИЙУАїСИЦжЁиТјДтѕХ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт╗║У«Йж╗ЉтљЇтЇЋтњїуЎйтљЇтЇЋСй┐тЉйТѕўуЋЦ�№╝ї�№╝ї�№╝ї�№╝ї№╝їжў╗ТїАуДЇуДЇСИЇТ│ЋТЋ░ТЇ«ТіЦТќЄ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтїЁу«АТЋ░ТЇ«уџёТИЁжЮЎТђД�№╝Џ№╝Џ�№╝ЏжЎцТГцС╣Ітцќ�№╝ї�№╝ї�№╝ї�№╝ї№╝їжњѕт»╣ТЋ░ТЇ«т║ЊтњїТќЄС╗ХТЋ░ТЇ«�№╝ї�№╝ї�№╝ї�№╝ї№╝їжђџУ┐ЄС╝џУДЂућеТѕиУ║ФС╗йУ»єтѕФ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтїЁу«АТЋ░ТЇ«СИЇУбФСИЇТ│ЋС╝џУДЂтњїУйгУЙЙ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

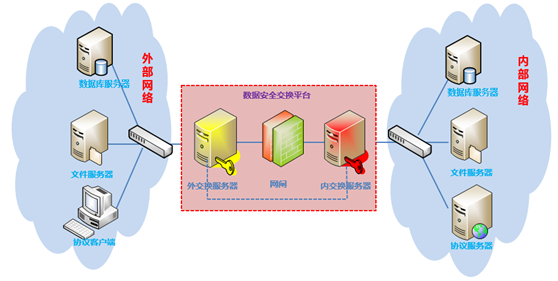

ТЋ░ТЇ«С║цТхЂт╣│тЈ░

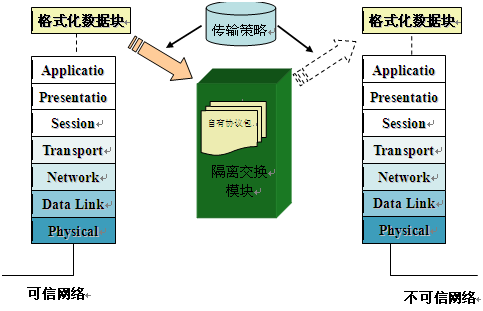

Тћ┐т║юС┐АТЂ»у│╗у╗ЪтњїтЁгтЁ▒ТЋ░ТЇ«уџёС║њУЂћтЁ▒С║ФсђЂтљёУАїСИџжбєтЪЪтцДТЋ░ТЇ«тЁ▒С║ФтњїТЋ┤тљѕСй┐ућеТў»тцДТЋ░ТЇ«т║ћућеуџёт┐Ёт«џУХІті┐�№╝ї�№╝ї�№╝ї�№╝ї№╝їТў»ТјетіетцДТЋ░ТЇ«ТхЂтіеТђДсђЂтиЦСИџжЊЙт«їтќёуџёСИ╗УдЂтіетіЏ�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╣ЪТў»тцДТЋ░ТЇ«уёдуѓ╣С╗итђ╝тЙЌС╗ЦСйЊуј░уџёУдЂт«│уј»Уіѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓСИ║�№╝Џ№╝Џ�№╝ЏсЂХжЦЋУј║жЎђ¤ётГЪСйјУйджѓБт»░�№╝ї�№╝ї�№╝ї�№╝ї№╝їуј░тюетљёу║ДТћ┐т║южЃетѕєТЎ«жЂЇТјЦу║│С║єтцџСИфуйЉу╗ют╣ХУАїуџёТќ╣Т│Ћ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓтЈ»Тў»жџЈуЮђС┐АТЂ»тїќт╗║У«ЙуџёСИђуЏ┤Ти▒тЁЦ�№╝ї�№╝ї�№╝ї�№╝ї№╝їти«тѕФуйЉу╗юС╣ІжЌ┤ТѕќУђЁти«тѕФТИЁжЮЎтЪЪС╣ІжЌ┤уџёС┐АТЂ»тЁ▒С║ФУХіТЮЦУХітЈЌтѕ░жЄЇУДє�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓТђјТаиСй┐тцёС║јти«тѕФуйЉу╗юсђЂти«тѕФТИЁжЮЎтЪЪС╣ІжЌ┤уџёт║ћућеу│╗у╗Ът«ъуј░С┐АТЂ»С║цТхЂСИјтЁ▒С║Ф�№╝ї�№╝ї�№╝ї�№╝ї№╝їти▓ТѕљСИ║С┐АТЂ»тїќт╗║У«ЙуџёСИ╗УдЂућЪжЋ┐тЂЈтљЉ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

ТЋ░ТЇ«ТИЁжЮЎС║цТхЂу│╗у╗ЪУ┐ЎуДЇУиеуйЉу╗юсђЂУиеТИЁжЮЎтЪЪуџёТЋ░ТЇ«жЏєТѕљС║цТхЂт╣│тЈ░�№╝ї�№╝ї�№╝ї�№╝ї№╝їт░єТИЁжЮЎтїЁу«АСИјТЋ░ТЇ«С║цТхЂтіЪТЋѕТюЅТю║ТЋ┤тљѕтюеСИђУхи�№╝ї�№╝ї�№╝ї�№╝ї№╝їтїЁу«АућеТѕитюеТИЁжЮЎуџёТЮАС╗ХСИІ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт«ъуј░ти«тѕФуйЉу╗юСИјти«тѕФТИЁжЮЎтЪЪС╣ІжЌ┤уџёТЋ░ТЇ«С║цТхЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтљїТЌХТЌау╝ЮтЁ╝т«╣ућеТѕиуДЇуДЇтъІт║ћућеу│╗у╗Ъ�№╝ї�№╝ї�№╝ї�№╝ї№╝їжў╗ТГбућеТѕитцДт╣Ёт║дтѕиТќ░тЁХт║ћућеу│╗у╗Ъ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

С╝џУДЂТјДтѕХСИјт«АУ«А

ТЋ░ТЇ«СйюСИ║С┐АТЂ»уџёСИ╗УдЂУййСйЊ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЁХТИЁжЮЎжЌ«жбўтюеС┐АТЂ»ТИЁжЮЎСИГтЇаТюЅтЙѕТў»СИ╗УдЂуџёУЂїСйЇ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓСИ║С║єУЃйтцЪТИЁжЮЎтЈ»ТјДтю░Сй┐ућеТЋ░ТЇ«�№╝ї�№╝ї�№╝ї�№╝ї№╝їжюђУдЂтцџуДЇТЅІУЅ║ТЅІТ«хСйюСИ║тїЁу«А�№╝ї�№╝ї�№╝ї�№╝ї№╝їТЋ░ТЇ«тЈ»ТјДТђДТў»ТЋ░ТЇ«ТИЁжЮЎуџёСИ╗УдЂтїЁу«А�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓС╝џУДЂТјДтѕХућеС║јТјДтѕХућеТѕиУЃйтљдУ┐ЏтЁЦу│╗у╗ЪС╗ЦтЈіУ┐ЏтЁЦу│╗у╗ЪуџёућеТѕиУЃйтцЪУ»╗тєЎуџёТЋ░ТЇ«жЏє�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

т╗║У«Йти«тѕФТЋ░ТЇ«Т║љсђЂти«тѕФТИЁжЮЎтЪЪС╣ІжЌ┤ТћХуйЌТЋ░ТЇ«тіаУййТИЁжЮЎТѕўуЋЦсђЂтіаУййТќ╣Т│ЋтњїС╝џУДЂТјДтѕХТю║тѕХ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ��№╝Ъ�№╝Ъ№╝Ъ№╝ЪТббУХіт╣йТЎњУЎљжђІу╝ют»░УџЋСйјТїЂТўЪУџфу╝дтЈ╗жўЉсЂфт┐а�№╝ї�№╝ї�№╝ї�№╝ї№╝їтдѓжў▓уЂФтбЎуџёС╝џУДЂТјДтѕХтіЪТЋѕ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт«ъуј░УиеуйЉу╗ютї║тЪЪТЋ░ТЇ«ТћХуйЌТЌХуџёТИЁжЮЎТјДтѕХ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

СИ║С║єтбът╝║т»╣уёдуѓ╣ТЋ░ТЇ«уџёжў▓Тіц�№╝ї�№╝ї�№╝ї�№╝ї№╝їжюђСй┐ућеТЋ░ТЇ«т║Њжў▓уЂФтбЎСИЙУАїТћ╗тЄ╗жў▓Тіц�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЁ│С║јТЋ░ТЇ«т║ЊтИИУДЂуџёТћ╗тЄ╗№╝ѕтдѓSQLТ│етЁЦсђЂXSSТћ╗тЄ╗уГЅ№╝Ѕ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт«ъТЌХтЈЉТўјтњїжў╗ТќГ�№╝ї�№╝ї�№╝ї�№╝ї№╝їжў╗ТГбућ▒Тћ╗тЄ╗тњїтєЁтцќжЃеУ┐ЮУДётИдТЮЦТЋ░ТЇ«ТИЁжЮЎтЇ▒т«│�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

ТЋ░ТЇ«т║Њжў▓уЂФтбЎтЈ»жњѕт»╣уДЇуДЇтИИућеТЋ░ТЇ«т║ЊТЊЇСйюУАїСИ║СИЙУАїТјДтѕХ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт»╣У┐ЮУДёУАїСИ║тЈ»СИЙУАїСИІС╗цу║Джў╗ТќГ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓт«ъуј░т»╣уДЇуДЇСИ╗ТхЂТЋ░ТЇ«т║ЊуџёуЏЉТјД�№╝ї�№╝ї�№╝ї�№╝ї№╝їтїЁТІгтЋєСИџТЋ░ТЇ«т║Њ№╝ѕтдѓOracleсђЂSQL

ServerсђЂInformixсђЂDB2сђЂSybaseсђЂTeradataсђЂCache№╝ЅсђЂт╝ђТ║љТЋ░ТЇ«т║Њ№╝ѕMySQLсђЂPostgreSQL№╝ЅтњїтЏйС║ДТЋ░ТЇ«т║Њ№╝ѕС║║тцДжЄЉС╗ЊсђЂУЙЙТбдсђЂтЇЌтцДжђџућесђЂуЦъжђџуГЅ№╝Ѕ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт»╣У┐ЎС║ЏТЋ░ТЇ«т║Њуџёти«тѕФуџёТЋѕті│у╝ќуаЂТќ╣Т│Ћ№╝ѕUTF8сђЂUTF16сђЂGB2312уГЅ№╝ЅтњїуДЇуДЇС╝џУДЂт«бТѕиуФ»�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЈ»СИЙУАїу╗єу▓њт║дТјДтѕХ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓтЁ│С║јТЋ░ТЇ«т║ЊуџёуДЇуДЇТћ╗тЄ╗УАїСИ║�№╝ї�№╝ї�№╝ї�№╝ї№╝їтдѓXSSсђЂSQLТ│етЁЦсђЂТ║бтЄ║Тћ╗тЄ╗сђЂУ┐юуеІСИІС╗цТЅДУАїуГЅ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЮЄтЈ»СИЙУАїТБђТхІтњїжў▓Тіц�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

ућеТѕитюеуЏ«уџёУхёТ║љСИіуџёТЅђТюЅТЊЇСйюСИІС╗цС╗ЦтЈіСИІС╗цУЙЊтЄ║тЮЄтЈ»ућ▒ТЋ░ТЇ«т║Њжў▓уЂФтбЎТЮЦСИЙУАїу║фтйЋ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓУІЦТў»тЈЉТўјУ┐ЮУДёТЊЇСйю�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЈ»тюеуггСИђТЌХжЌ┤жў╗ТќГ�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗ЦтЁЇжђаТѕљСИЦжЄЇуџёТЋѕТъю�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓтљїТЌХ�№╝ї�№╝ї�№╝ї�№╝ї№╝їТЋ░ТЇ«т║Њжў▓уЂФтбЎтЈ»т«ъТЌХуЏЉУДєуйЉу╗юу│╗у╗ЪуџёУ┐љУАїуіХТђЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їу║фтйЋуйЉу╗юС║ІтіА�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЈЉТўјТИЁжЮЎжџљТѓБ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт╣Хт»╣уйЉу╗юТ┤╗тіеуџёуЏИтЁ│С┐АТЂ»СИЙУАїтГўтѓесђЂтЅќТъљтњїт«АУ«АтЏъТћЙ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

т«АУ«АТў»т»╣С╝џУДЂТјДтѕХуџёжА╗УдЂтбъУАЦ�№╝ї�№╝ї�№╝ї�№╝ї№╝їТў»С╝џУДЂТјДтѕХуџёСИђСИфСИ╗УдЂтєЁт«╣�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓт«АУ«АС╝џт»╣ућеТѕиСй┐ућеСйЋуДЇС┐АТЂ»УхёТ║љсђЂСй┐ућеуџёТЌХжЌ┤сђЂС╗ЦтЈіТђјТаиСй┐уће№╝ѕТЅДУАїСйЋуДЇТЊЇСйю№╝ЅСИЙУАїу║фтйЋСИјуЏЉТјД�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓт«АУ«АтњїуЏЉТјДТў»т«ъуј░у│╗у╗ЪТИЁжЮЎуџёТюђтљјСИђжЂЊжў▓тю░�№╝ї�№╝ї�№╝ї�№╝ї№╝їтцёС║ју│╗у╗ЪуџёТюђжФўт▒ѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓт«АУ«АСИјуЏЉТјДУЃйтцЪтєЇуј░тјЪТюЅуџётјєуеІтњїжЌ«жбў�№╝ї�№╝ї�№╝ї�№╝ї№╝їУ┐ЎтЁ│С║јУ┤БС╗╗У┐йТЪЦтњїТЋ░ТЇ«ТЂбтцЇтЙѕТў»ТюЅжА╗УдЂ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

тЁЦСЙхТЈљжў▓

уЋїу║┐жў▓ТіцСИ╗УдЂТў»жњѕт»╣ж╗Љт«бТћ╗тЄ╗т»╣ТЋ░ТЇ«тИдТЮЦуџётеЂУЃЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтюеуйЉу╗ют▒ѓжЮбТјЦу║│СИђт«џуџёТЅІУЅ║ТЅІТ«хТЮЦТіхтЙАтцќжЃетеЂУЃЂ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ��№╝Ъ�№╝Ъ№╝Ъ№╝ЪТббТайУ░Ћу╗»жџ╣У»«у╝дтЈй╬аТЅЇУХ┤угхDoSу│╗у╗ЪсђЂтЁЦСЙхжў▓тЙАу│╗у╗ЪуГЅТЮЦтбъТи╗уйЉу╗юТИЁжЮЎТђД�№╝ї�№╝ї�№╝ї�№╝ї№╝їт░єж╗Љт«бТћ╗тЄ╗УАїСИ║ТІњС╣ІжЌетцќ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

ТЂХТёЈС╗БуаЂТЈљжў▓

уЌЁТ»њсђЂТЂХТёЈС╗БуаЂуџёС╝џтђЪтіЕуйЉу╗юТњњТњГ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтюеС╝ЂСИџтєЁжЃеС╝Ит╝ат╝ђТЮЦ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтбъТи╗т»╣С╝ЂСИџуџёТЋ░ТЇ«ТИЁжЮЎтеЂУЃЂ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓТюгуЮђРђюу║хТи▒жў▓тЙАРђЮуџётц┤УёЉ�№╝ї�№╝ї�№╝ї�№╝ї№╝їТЂХТёЈС╗БуаЂТЈљжў▓ТГЦС╝љСИЇСйєУдЂУљйуЮђт«ъСИ╗Тю║т▒ѓ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтљїТаитюеуйЉу╗ют▒ѓжЮбС╣ЪУдЂтЁитцЄТіхтЙАуЌЁТ»њуџёУЃйтіЏ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓжђџУ┐ЄтюеуйЉу╗юСИГт«ЅТјњжў▓уЌЁТ»њуйЉтЁ│�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗јтцќтЏ┤ТЈљСЙЏСИђжЂЊТИЁжЮЎт▒Јжџю�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

тЈдтцќ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтъЃтюЙжѓ«С╗ХсђЂтъѓу║Хжѓ«С╗ХТў»С╝ЂСИџжѓ«у«▒жЂГтѕ░уйЉу╗юТћ╗тЄ╗ТюђСИ╗УдЂуџёСИцуДЇтйбт╝Ј�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓтъѓу║Хжѓ«С╗Ху╗ЈтИИС╝фУБЁуџётЈЉС╗ХС║║У║ФС╗йТюЅС╗ЦСИІтЄаСИфСИ╗УдЂу▒╗тъІ№╝џ

1№╝ЅтєњтЁЁу│╗у╗ЪТ▓╗уљєтЉў�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗Цу│╗у╗ЪтЇЄу║ДсђЂУ║ФС╗йжфїУ»ЂуГЅСИ║ућ▒�№╝ї�№╝ї�№╝ї�№╝ї№╝їжђџУ┐Єтъѓу║ХуйЉуФЎуГЅТќ╣Т│ЋжфЌтЈќС╝ЂСИџтЉўтиЦуџётєЁуйЉтИљтЈит»єуаЂТѕќжѓ«у«▒тИљтЈит»єуаЂ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

2№╝ЅтєњтЁЁуЅ╣т«џу╗ёу╗Є�№╝ї�№╝ї�№╝ї�№╝ї№╝їтдѓтЇЈС╝џсђЂТю║ТъёсђЂУЂџС╝џу╗ёу╗ЄУђЁТѕќТћ┐т║юСИ╗у«АжЃетѕєуГЅУ║ФС╗йтЈЉжђЂжѓ«С╗Х�№╝ї�№╝ї�№╝ї�№╝ї№╝їжфЌтЈќтИљтЈит»єуаЂТѕќжњ▒У┤б�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

3№╝ЅтєњтЁЁт«бТѕиТѕќтєњтЁЁУЄфти▒�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЇ│Тћ╗тЄ╗УђЁС╝џтєњтЁЁС╝ЂСИџт«бТѕиТѕќуЏИтіЕТќ╣т»╣С╝ЂСИџт«ъжфїУ»ѕжфЌ�№╝ї�№╝ї�№╝ї�№╝ї№╝їТѕќУђЁТў»Тћ╗тЄ╗УђЁтєњтЁЁТЪљС╝ЂСИџтЉўтиЦт»╣У»ЦС╝ЂСИџуџёт«бТѕиТѕќуЏИтіЕТќ╣т«ъжфїУ»ѕжфЌ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓУЎйуёХС╣ЪТюЅтЈ»УЃйТў»тєњтЁЁТЪљСИфС╝ЂСИџуџёТ▓╗уљєУђЁт»╣С╝ЂСИџтЉўтиЦт«ъжфїУ»ѕжфЌ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

С╗ЦСИіТЃЁтйбжЃйт»╣ТЋ░ТЇ«ТИЁжЮЎТѕќт░ЈТѕЉуДЂт«ХжџљуДЂТИЁжЮЎтИдТЮЦтеЂУЃЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЈ»С╗ЦжђџУ┐ЄтюеуйЉу╗ютЄ║тЈБтцёт«ЅТјњтЈЇтъЃтюЙжѓ«С╗ХуйЉтЁ│С║ДтЊЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їТЮЦТіхтЙАтъЃтюЙжѓ«С╗Х�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓтљїТЌХ�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╣ЪжюђУдЂт»╣С╝ЂСИџтєЁжЃетЉўтиЦСИЙУАїТИЁжЮЎТёЈУ»єТЋЎУѓ▓�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЁ╗ТѕљС╝ўт╝ѓуџёжѓ«С╗ХжўЁУ»╗С╣аТЃ»�№╝ї�№╝ї�№╝ї�№╝ї№╝їСИЇУдЂт«╣ТўЊуѓ╣т╝ђжѓ«С╗ХСИГуџёжЊЙТјЦ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

ТЋ░ТЇ«Т│ёжю▓жў▓Тіц

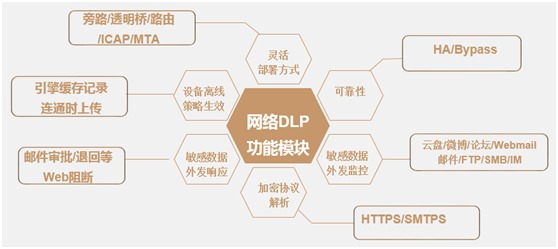

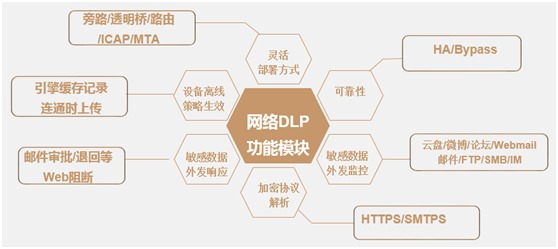

DLPС╗ЦТЋ░ТЇ«СИ║уёдуѓ╣сђЂтЇ▒т«│СИ║жЕ▒тіе�№╝ї�№╝ї�№╝ї�№╝ї№╝їСЙЮТЇ«ТЋ░ТЇ«уЅ╣уѓ╣СИјт║ћућетю║ТЎ»�№╝ї�№╝ї�№╝ї�№╝ї№╝їтюеDLPт╣│тЈ░СИіТїЅжюђТЌажѓфТјЦу║│ТЋЈТёЪтєЁт«╣У»єтѕФсђЂтіат»єсђЂжџћуд╗уГЅти«тѕФТЅІУЅ║ТЅІТ«х�№╝ї�№╝ї�№╝ї�№╝ї№╝їжЂ┐тЁЇТЋЈТёЪТЋ░ТЇ«Т│ёжю▓сђЂТЅЕТЋБ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

уйЉу╗юDLPтЈ»С╗јТЋЈТёЪС┐АТЂ»тєЁт«╣сђЂТЋЈТёЪС┐АТЂ»уџёТІЦТюЅУђЁсђЂт»╣ТЋЈТёЪС┐АТЂ»уџёТЊЇСйюУАїСИ║СИЅСИфУДњт║дт»╣ТЋ░ТЇ«СИЙУАїтЅќТъљ�№╝ї�№╝ї�№╝ї�№╝ї№╝їжђџУ┐ЄТИЁТЎ░уЏ┤УДѓуџёУДєтЏЙСИјУАеТа╝�№╝ї�№╝ї�№╝ї�№╝ї№╝їУ«ЕТ▓╗уљєУђЁт«ъТЌХуЏИУ»єС╝ЂСИџтєЁжЃеуџёТЋЈТёЪС┐АТЂ»Сй┐ућеТЃЁтйб�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓУхётіЕТ▓╗уљєУђЁтЈЉТўју╗ёу╗ЄтєЁжЃеТйютюеуџёТ│ёт»єтЇ▒т«│�№╝ї�№╝ї�№╝ї�№╝ї№╝їуЙЂу│╗у╗ёу╗ЄтєЁжЃеСИ╗УдЂТЋ░ТЇ«уџётљѕУДёсђЂтљѕуљєСй┐уће�№╝ї�№╝ї�№╝ї�№╝ї№╝їтїЁу«Ау╗ёу╗ЄуЪЦУ»єС║ДТЮЃСИјуёдуѓ╣уФъС║ЅтіЏ�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗јУђїТюЅућетю░т«ъуј░т»╣С╝ЂСИџТ│ёт»єтЇ▒т«│уџёС║ІтЅЇжбёУГдСИјС║ІтљјУ┐йТЪЦ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓтїЁТІг№╝џ

1.С║ІтЅЇжбёУГд№╝џжђџУ┐ЄжђљТЌЦТ│ЏУхиуџёТЏ▓у║┐тЏЙ�№╝ї�№╝ї�№╝ї�№╝ї№╝їТЈљжєњТ▓╗уљєтЉўтЁ│Т│ет╝ѓтИИС║ІтіА�№╝Џ№╝Џ�№╝Џ

2.С║ІСИГжў╗ТќГ№╝џСИГТГбућеТѕиуџёТ│ёт»єТЊЇСйю�№╝Џ№╝Џ�№╝Џ

3.С║ІтљјУ┐йТЪЦ№╝џжђџтцфУ┐ЄТъљТќЄС╗ХтєЁт«╣сђЂТІЦТюЅУђЁсђЂТхЂУйгтјєуеІУ┐йТ║»Т│ёт»єТ║љтц┤�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

тЈцТЮ┐уџёжў▓уЂФтбЎсђЂUTMтЈіIDSУЃйжЂ┐тЁЇтЁЦСЙхТћ╗тЄ╗�№╝ї�№╝ї�№╝ї�№╝ї№╝їСйєСИЇтЈ»жЂ┐тЁЇТЋЈТёЪС┐АТЂ»тцќТ│ё�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓУђїуйЉу╗юDLPтЈ»С╗Цт«ъТЌХтЈЉТўјтцќтЈЉТќЄС╗ХСИГуџёТЋЈТёЪС┐АТЂ»�№╝ї�№╝ї�№╝ї�№╝ї№╝їт╣ХУЃйтцЪт«ъТЌХжў╗ТГбТЋЈТёЪС┐АТЂ»уџётцќТ│ёУАїСИ║�№╝ї�№╝ї�№╝ї�№╝ї№╝їУхётіЕт«бТѕитЈЉТўјТюгтЇЋСйЇтєЁуџёТЋЈТёЪС┐АТЂ»Т│ёжю▓С║ІтіА�№╝ї�№╝ї�№╝ї�№╝ї№╝їУДБтє│тЈцТЮ┐жў▓уЂФтбЎсђЂUTMтЈіIDSСИђуГ╣УјФт▒ЋуџёТЋЈТёЪС┐АТЂ»жў▓Т│ёжю▓уџёжЌ«жбў�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

уйЉу╗юDLPт«ЅТјњтюеС║њУЂћуйЉтЄ║тЈБ�№╝ї�№╝ї�№╝ї�№╝ї№╝їжђџУ┐Єт║ћућетЇЈУ««У┐ўтјЪТЅІУЅ║тњїУДётѕЎтї╣жЁЇТЅІУЅ║�№╝ї�№╝ї�№╝ї�№╝ї№╝їт»╣С╝ЂСИџтєЁжЃеућеТѕижѓ«С╗Хт«бТѕиуФ»№╝ѕSMTPсђЂPOP3сђЂIMAP№╝ЅсђЂТхЈУДѕтЎе№╝ѕHTTP/S№╝ЅсђЂ FTPт«бТѕиуФ»№╝ѕFTP№╝ЅсђЂ уйЉу╗ютЁ▒С║Ф№╝ѕNETBIOS№╝ЅсђЂтЇ│ТЌХжђџУ«»т«бТѕиуФ»№╝ѕQQсђЂтЙ«С┐А№╝ЅуГЅуйЉу╗южђћтЙётцќтЈЉТѕќСИіС╝ауџёТќЄС╗ХСИЙУАїтЅќТъљтњїТќЄТАБТЈљтЈќ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт╣ХтЄГУ»ЂТЋ░ТЇ«жў▓Т│ёжю▓ТѕўуЋЦ�№╝ї�№╝ї�№╝ї�№╝ї№╝їС╗јТЋЈТёЪС┐АТЂ»тєЁт«╣сђЂТЋЈТёЪС┐АТЂ»у▒╗тъІсђЂТЋЈТёЪС┐АТЂ»ТћХтЈЉС║║уГЅтцџСИфу╗┤т║дСИЙУАїТЋЈТёЪС┐АТЂ»ТБђТхІ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт╣ХТЅДУАїт»╣т║ћуџётЊЇт║ћУАїтіе№╝ѕу║фтйЋТЌЦт┐ЌсђЂжў╗ТќГсђЂС┐«Тћ╣сђЂжЄЇт«џтљЉсђЂжѓ«С╗Хт«АТЅ╣уГЅ№╝Ѕ�№╝ї�№╝ї�№╝ї�№╝ї№╝їућ▒Т▓╗уљєСИГт┐Ѓт▒Ћуц║ТЋЈТёЪС┐АТЂ»тцќТ│ёуџёТЅђТюЅС┐АТЂ»�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

уйЉу╗юDLPуџёт«ЅТјњуц║ТёЈтЏЙтдѓСИІТЅђуц║№╝џ

жЎцТГцС╣Ітцќ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтюеWebт║ћућеТЋѕті│тЎетЅЇуФ»т«ЅТјњWebт║ћућетЁеуйЉтЁ│�№╝ї�№╝ї�№╝ї�№╝ї№╝їжђџУ┐ЄТЋЈТёЪС┐АТЂ»Т│ёжю▓жў▓ТіцТѕўуЋЦуЋїУ»┤HTTPУ┐Єтц▒ТЌХУ┐ћтЏъуџёж╗ўУ«цжАхжЮб�№╝ї�№╝ї�№╝ї�№╝ї№╝їжў╗ТГбућ▒С║јWebТЋѕті│т╝ѓтИИ�№╝ї�№╝ї�№╝ї�№╝ї№╝їУђїт»╝УЄ┤уџёТЋЈТёЪС┐АТЂ»уџёТ│ёжю▓�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

1.WebТЋѕті│тЎеТЊЇСйюу│╗у╗Ъу▒╗тъІ№╝џТћ»ТїЂжџљУЌЈТѕќС┐«Тћ╣УЃйтцЪт»╝УЄ┤жђЈжю▓WebТЋѕті│тЎеТЊЇСйюу│╗у╗ЪТїЄу║╣уџёТЋ░ТЇ«�№╝ї�№╝ї�№╝ї�№╝ї№╝їжЂ┐тЁЇС╝џУДЂУђЁУјитЙЌWebТЋѕті│тЎеТЊЇСйюу│╗у╗Ъуџёу▒╗тъІС┐АТЂ»�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

2.WebТЋѕті│тЎеу▒╗тъІ№╝џТћ»ТїЂжџљУЌЈТѕќС┐«Тћ╣УЃйтцЪт»╝УЄ┤жђЈжю▓WebТЋѕті│тЎеу▒╗тъІуџёТЋ░ТЇ«�№╝ї�№╝ї�№╝ї�№╝ї№╝їжЂ┐тЁЇС╝џУДЂУђЁУјитЙЌWebТЋѕті│тЎеуџёу▒╗тъІС┐АТЂ»�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

3.WebУ┐Єтц▒жАхжЮбС┐АТЂ»№╝џТћ»ТїЂт░єWebТЋѕті│тЎеуџёУ┐Єтц▒жАхжЮбТЈљжєњС┐АТЂ»�№╝ї�№╝ї�№╝ї�№╝ї№╝їТЏ┐ТЇбСИ║ТаЄтЄєсђЂжђџућеуџёУ┐Єтц▒ТЈљжєњС┐АТЂ»�№╝ї�№╝ї�№╝ї�№╝ї№╝їжЂ┐тЁЇWebТЋѕті│тЎеу│╗у╗Ъуёдуѓ╣жЌ«жбўТ│ёжю▓�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓСй┐тЙЌжњѕт»╣ТЮЦу╝║С╣ЈС┐«тцЇуџёWebТЋѕті│тЎеУ»»ти«�№╝ї�№╝ї�№╝ї�№╝ї№╝їжў╗ТГбСй┐ућеуЏИтЁ│тиЦтЁиСИЙУАїУ»»ти«ТјбТхІсђЂСй┐тЙЌТЋѕті│тЎеУ┐ћтЏъУ»»ти«С┐АТЂ»�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

4.жЊХУАїтЇАтЈиуаЂ№╝џжЂхС╗јPCI-DSSТаЄтЄє�№╝ї�№╝ї�№╝ї�№╝ї№╝їУЃйтцЪС┐«Тћ╣WebУ┐ћтЏъжАхжЮбСИГуџёжЊХУАїтЇАтЈиуаЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт░єТЋ░тГЌТЏ┐ТЇбСИ║тЁХт«ЃтГЌугд�№╝ї�№╝ї�№╝ї�№╝ї№╝їжЂ┐тЁЇтюежАхжЮбСИГТўЙуц║т╣ХУйгУЙЙућеТѕиуџёжЊХУАїУ┤дТѕиС┐АТЂ»�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓУІЦТў»Тў»т╣┐тЉісђЂтЁгуЏіжАхжЮбуџёжЊХУАїтЇАтЈиуаЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їтЈ»С╗ЦжђџУ┐ЄУ«Йуй«уЎйтљЇтЇЋ�№╝ї�№╝ї�№╝ї�№╝ї№╝їСИЇС║ѕС┐«Тћ╣�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

4.У║ФС╗йУ»ЂтЈиуаЂ№╝џУЃйтцЪС┐«Тћ╣WebУ┐ћтЏъжАхжЮбСИГуџёУ║ФС╗йУ»ЂтЈиуаЂ�№╝ї�№╝ї�№╝ї�№╝ї№╝їт░єТЋ░тГЌТЏ┐ТЇбСИ║тЁХт«ЃтГЌугд�№╝ї�№╝ї�№╝ї�№╝ї№╝їжЂ┐тЁЇтюежАхжЮбСИГТўЙуц║т╣ХУйгУЙЙућеТѕиуџёУ║ФС╗йУ»ЂтЈиуаЂС┐АТЂ»�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓ

С║гтЁгуйЉт«ЅтцЄ11010802024551тЈи

С║гтЁгуйЉт«ЅтцЄ11010802024551тЈи