1. Linkerd 2.3жӯЈејҸе®Јеёғ

Linkerd 2.3жӯЈејҸе®Јеёғ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢдёәKubernetesжҸҗдҫӣйӣ¶жҺҘи§ҰгҖҒйӣ¶дҝЎд»»зҪ‘з»ң�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢж Үи®°зқҖmTLSе·Із»Ҹз”ұе®һйӘҢжғ…еҪўжӯЈејҸз”ҹй•ҝдёәдёҖйЎ№е‘Ёе…Ёж”ҜжҢҒеҠҹж•Ҳ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеҗҢж—¶еёҰжқҘдёҖзі»еҲ—дё»иҰҒзҡ„жё…йқҷеҹәе…ғ�гҖӮ�гҖӮ�гҖӮжңҖдё»иҰҒзҡ„жҳҜ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢLinkerd 2.3еңЁй»ҳи®Өи®ҫзҪ®дёӢеҚіеҸҜеңЁзҪ‘ж јж•ҲеҠід№Ӣй—ҙжҸҗдҫӣз»Ҹз”ұиә«д»ҪйӘҢиҜҒзҡ„дҝқеҜҶйҖҡи®ҜиғҪеҠӣ�гҖӮ�гҖӮ�гҖӮ

�пјӣ�пјӣ�пјӣгҒҳйұҮubernetesж•ҲеҠід№Ӣй—ҙзҡ„йҖҡи®ҜеҶ…е®№�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢжҳҜе®һзҺ°йӣ¶дҝЎд»»зҪ‘з»ңзі»з»ҹзҡ„дё»иҰҒдёҖжӯҘ�гҖӮ�гҖӮ�гҖӮеңЁйӣ¶дҝЎд»»иҰҒйўҶеҪ“дёӯ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢLinkdдёҚеҶҚеҜ№ж•°жҚ®дёӯеҝғжё…йқҷз•ҢзәҝеҒҡеҮәе·һдёҚеҲҮзҺ°е®һзҡ„еҒҮи®ҫ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиҖҢжҳҜе°ҶдёҺиә«д»ҪйӘҢиҜҒгҖҒжҺҲжқғд»ҘеҸҠзҘһз§ҳжҖ§зӣёе…ізҡ„иҰҒжұӮвҖңиҗҪең°вҖқиҮіеҗ„дёӘеҚ•дҪҚ�гҖӮ�гҖӮ�гҖӮеңЁKubernetesжңҜиҜӯеҪ“дёӯ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиҝҷж„Ҹе‘ізқҖдёҠиҝ°иҰҒжұӮе°ҶиҝҗиЎҢеңЁеҗ„йӣҶзҫӨеҶ…д»ҘйӘҢиҜҒгҖҒжҺҲжқғ并еҠ еҜҶеҜ№еә”йҖҡи®ҜеҶ…е®№�гҖӮ�гҖӮ�гҖӮ

е®һзҺ°жөҒзЁӢеҪўиІҢпјҡ

1) жҺ§еҲ¶е№ійқўдёӯйҷ„еёҰиҜҒд№ҰжҸӯжҷ“жңәеҲ¶пјҲз®Җз§°дёәгҖҢиә«д»ҪгҖҚпјү�гҖӮ�гҖӮ�гҖӮ

2) ж•°жҚ®е№ійқўеҗ„зҪІзҗҶд»Һиә«д»Ҫж•ҲеҠіеӨ„еҗёж”¶TLSиҜҒд№Ұ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиҜҘиҜҒд№ҰдёҺзҪІзҗҶжүҖеҪ’еұһзҡ„Kubernetesж•ҲеҠіиҙҰжҲ·з»‘е®ҡ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢдё”жҜҸ24е°Ҹж—¶дёҫиЎҢдёҖж¬ЎиҪ®жҚў�гҖӮ�гҖӮ�гҖӮ

3) ж•°жҚ®е№ійқўеҗ„зҪІеү–жһҗиҮӘеҠЁеҜ№зҪ‘ж јж•ҲеҠій—ҙзҡ„йҖҡи®ҜдёҫиЎҢеҚҮзә§�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢд»ҺиҖҢдҪҝз”ЁиҜҒд№Ұе®һзҺ°TLSжҜ—иҝһзҡ„йӘҢиҜҒдёҺеҠ еҜҶ�гҖӮ�гҖӮ�гҖӮ

з”ұдәҺжҺ§еҲ¶е№ійқўеҗҢж ·иҝҗиЎҢеңЁж•°жҚ®е№ійқўд№ӢдёҠ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеӣ жӯӨжҺ§еҲ¶е№ійқўеҗ„组件д№Ӣй—ҙзҡ„йҖҡи®Ҝд№ҹе°Ҷд»ҘеҗҢж ·зҡ„ж–№жі•иҺ·еҫ—�пјӣ�пјӣ�пјӣ�гҖӮ�гҖӮ�гҖӮ

д»ҘдёҠжҸҗеҲ°зҡ„дёҖеҲҮйғҪе°Ҷй»ҳи®ӨеҗҜз”Ё�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢдёҚйңҖиҰҒзү№ж®Ҡи®ҫзҪ®�гҖӮ�гҖӮ��пјӣ�пјӣ�пјӣи°ҺзҒҫ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢд»Һ2.3зүҲжң¬жңҖе…Ҳ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢLinkerdе°ҶдёәжүҖжңүзҪ‘ж јж•ҲеҠід№Ӣй—ҙжҸҗдҫӣз»Ҹз”ұеҠ еҜҶд»ҘеҸҠиә«д»ҪйӘҢиҜҒзҡ„йҖҡи®ҜйҖҡйҒ“�гҖӮ�гҖӮ�гҖӮиҷҪ然еҚ•еҮӯиҝҷдёҖж¬ЎеҚҮзә§иҝҳж— жі•е®һзҺ°Kubernetesдёӯе»әи®ҫйӣ¶дҝЎд»»зҪ‘з»ңзҡ„жүҖжңүиҰҒжұӮ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢдҪҶиҝҷд»Қ然жҳҜдёҖж¬Ўдё»иҰҒзҡ„иө·жәҗдёҺе®һйӘҢ�гҖӮ�гҖӮ�гҖӮ

2. Fluentd д»Һ CNCF з»“дёҡ

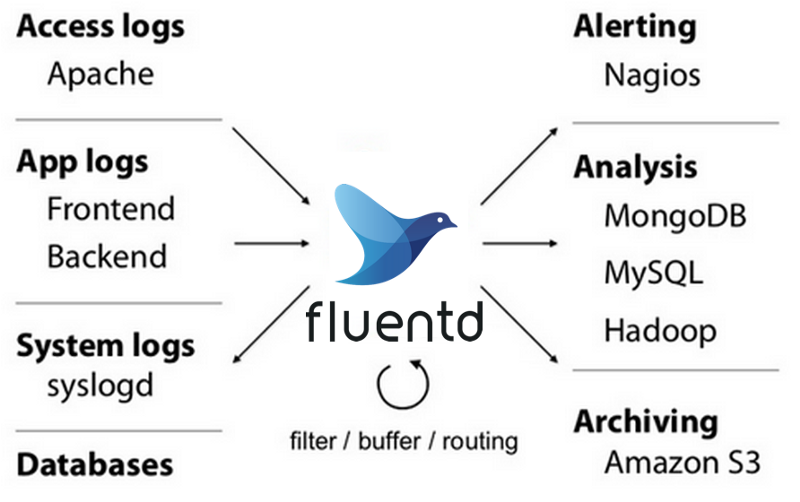

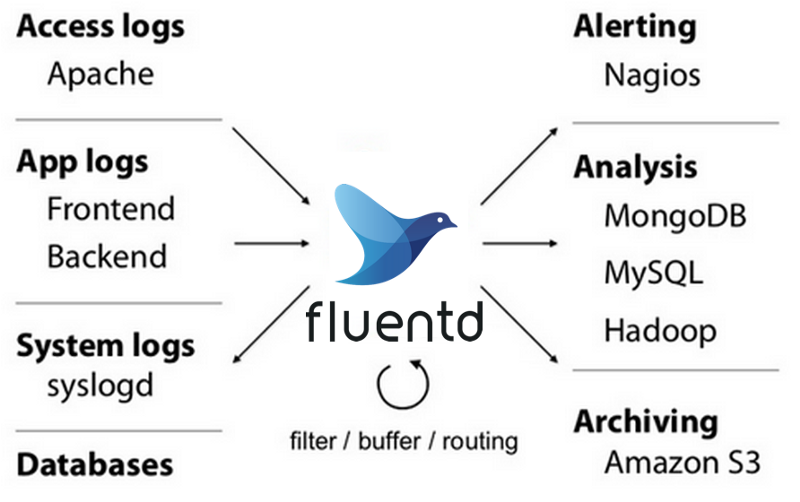

CNCFпјҲдә‘еҺҹз”ҹзӣҳз®—еҹәйҮ‘дјҡпјүеңЁзҫҺеӣҪж—¶й—ҙ 2019 е№ҙ 4 жңҲ 11 ж—Ҙе®Јеёғ Fluentd жӯЈејҸз»“дёҡдәҶ�гҖӮ�гҖӮ�гҖӮиҝҷжҳҜд»Һ CNCF з»“дёҡзҡ„第 6 дёӘйЎ№зӣ®�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢд№ӢеүҚе·Із»Ҹз»“дёҡзҡ„йЎ№зӣ®дёә KubernetesгҖҒPrometheusгҖҒEnvoy гҖҒCoreDNS е’Ң containerd�гҖӮ�гҖӮ�гҖӮ

Fluentd иҮӘ 2011 е№ҙз”ұ Treasure Data е…¬еҸёзҡ„иҒ”еҗҲйҰ–еҲӣдәә Sadayuki вҖңSadaвҖқ Furuhashi е»әи®ҫ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢдҪңдёәжһ„е»әз»ҹдёҖзәӘеҪ•еұӮзҡ„ејҖжәҗж•°жҚ®зҪ‘з»ңеҷЁ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢз»ҹдёҖзәӘеҪ•еұӮ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢз»ҹдёҖзҪ‘з»ң收зҪ—е’Ңж¶ҲиҖ—�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢд»ҘдҫҝжӣҙеҘҪзҡ„дҪҝз”Ёе’ҢжҳҺзЎ®ж•°жҚ®�гҖӮ�гҖӮ�гҖӮеңЁ 2016 е№ҙ 11 жңҲ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢFluentd д№ҹжҳҜ第 6 дёӘжҲҗдёә CNCF жүҳз®ЎйЎ№зӣ®зҡ„�гҖӮ�гҖӮ�гҖӮ

Fluentd еҸҜд»Ҙд»ҺеӨҡз§Қж•°жҚ®жәҗеұҺеҺ•дәӢеҠЎ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢ并е°Ҷе®ғеҶҷе…Ҙж–Ү件�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢRDBMS�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢNoSQL�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢIaaS�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢSaaS�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢHadoop зӯүзӯүз§Қз§Қзҡ„зӣ®зҡ„ең°зӮ№�гҖӮ�гҖӮ�гҖӮ

3. Googleе®ЈеёғCloud Runе’ҢTraffic Director

еңЁдёҠе‘ЁдәҺж—§йҮ‘еұұдёҫиЎҢзҡ„ Google Cloud Next 2019 еӨ§дјҡдёҠ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢGoogle Cloud жӯЈејҸе®ЈеёғдәҶCloud Runе’ҢTraffic Director�гҖӮ�гҖӮ�гҖӮ

Cloud RunжҳҜдёҡз•Ң第дёҖдёӘеҹәдәҺKnative + Kubernetes + gVisorзі»з»ҹзҡ„Serverless ж•ҲеҠі�гҖӮ�гҖӮ�гҖӮе…Ғи®ёејҖеҸ‘иҖ…еңЁе®Ңе…ЁеҸ—жІ»зҗҶзҡ„ж— ж•ҲеҠіеҷЁжү§иЎҢжғ…еҪўдёӯ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиҝҗиЎҢж— зҠ¶жҖҒ HTTP й©ұеҠЁзҡ„е®№еҷЁ�гҖӮ�гҖӮ�гҖӮе®ғи®ӨзңҹжүҖжңүеҹәзЎҖжһ¶жһ„�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢж¶өзӣ–и®ҫзҪ®гҖҒжү©еұ•е’Ңж•ҲеҠіеҷЁжІ»зҗҶ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢе…¶иғҪеӨҹеңЁвҖҳеҮ з§’й’ҹеҶ…вҖҷиҮӘеҠЁеҗ‘дёҠжҲ–еҗ‘дёӢжү©еұ•гҖҒз”ҡиҮіе°Ҷиө„жәҗеҚ з”ЁйҷҚдҪҺдёәйӣ¶�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеӣ жӯӨз”ЁжҲ·еҸӘйңҖдёәзҺ°е®һдҪҝз”Ёзҡ„иө„жәҗиҖҢд»ҳиҙ№�гҖӮ�гҖӮ�гҖӮCloud Run еҗҢж—¶жҸҗдҫӣе…Ёжүҳз®Ўе’ҢGKEдёӨз§Қе®үжҺ’жЁЎејҸ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеңЁе…Ёжүҳз®ЎжЁЎејҸдёӯеҹәдәҺknative еңЁGoogleзҡ„еҶ…йғЁе®һзҺ°е’ҢgVisorжё…йқҷе®№еҷЁиҝҗиЎҢ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢGKEжЁЎејҸдёӯеҲҷе®Ңе…ЁеҹәдәҺејҖжәҗknativeжқҘе®һзҺ°�гҖӮ�гҖӮ�гҖӮдёӨдёӘknativeе®һзҺ°еңЁAPIеұӮдёҖиҮҙ�гҖӮ�гҖӮ�гҖӮ

еҲ«зҡ„�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢCloud Runзҡ„и®Ўиҙ№жЁЎеӯҗд№ҹйўҮе…·з«ӢејӮжҖ§пјҡе®ғдёҚжҳҜе®Ңе…ЁеҮӯиҜҒдҪҝе‘Ҫж•°е’Ңиө„жәҗ收иҙ№�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиҖҢжҳҜе°ҶжүҖжңү并еҸ‘зҡ„иҜ·жұӮз®—еңЁдёҖдёӘи®Ўиҙ№еҚ•дҪҚеҶ…�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиҝҷжңүжңӣеӨ§еӨ§еҮҸдҪҺз”ЁжҲ·йңҖиҰҒж”Ҝд»ҳзҡ„жң¬й’ұ�гҖӮ�гҖӮ�гҖӮ

Traffic DirectorжҳҜдёҖдёӘдёҺ AWS App Mesh еҜ№ж Үзҡ„ Service Mesh дә§е“Ғ�гҖӮ�гҖӮ�гҖӮTraffic Director йҖҡиҝҮ xDS еҚҸи®®дёҺж•°жҚ®е№ійқўзҡ„ Envoy дёҫиЎҢйҖҡи®Ҝ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеҸҜеҲ’еҲҶдёҺ Google Cloud зҡ„MIGе’ҢNEGдёӨж¬ҫдә§е“Ғиҝһзі»еҺ»жҸҗдҫӣ Service Mesh зҡ„иғҪеҠӣ�гҖӮ�гҖӮ�гҖӮTraffic Directorзҡ„еҠҹж•ҲдёҺејҖжәҗIstioйЎ№зӣ®дёӯзҡ„ Pilot-discovery зӣёдјј�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢд№ҹеӨҚз”ЁдәҶIstio зҡ„дёҚе°‘жүӢиүәе®һзҺ°пјҲеҘҪжҜ”�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢйҖҡиҝҮ iptables е®ҢжҲҗжөҒйҮҸйҖҸжҳҺйҳ»жҢЎпјү�гҖӮ�гҖӮ�гҖӮTraffic Director ж”ҜжҢҒе…ЁзҗғиҙҹиҪҪе№іиЎЎгҖҒйӣҶдёӯејҸзҡ„йӣҶзҫӨеә·еҒҘжЈҖжҹҘгҖҒжөҒйҮҸй©ұеҠЁзҡ„иҮӘеҠЁжү©зј©е®№зӯүеҠҹж•Ҳ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиө„еҠ©е®ўжҲ·еңЁе…Ёзҗғе®үжҺ’дёҺжІ»зҗҶй«ҳеј№жҖ§зҡ„ж— зҠ¶жҖҒеә”з”Ё�гҖӮ�гҖӮ�гҖӮ

4. ејҖжәҗйЎ№зӣ®Kubecost

еӨ§еӨ§йғҪKubernetesжІ»зҗҶе·Ҙе…·йғҪзқҖйҮҚдәҺжҳ“з”ЁжҖ§�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢзӣ‘жҺ§�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеҜ№podиЎҢдёәзҡ„жҙһеҜҹзӯү�гҖӮ�гҖӮ�гҖӮеҸҜжҳҜжҖҺж ·зӣ‘жҺ§дёҺиҝҗиЎҢKubernetesзӣёе…ізҡ„жң¬й’ұ?

KubecostиғҪеӨҹеҮӯиҜҒ Kubernetesзҡ„еҺҹз”ҹ API,еҘҪжҜ” Pod�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢDeployment�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢService�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢNamespace зӯүзңӢжі•йҖҗеұӮзӣ‘жҺ§е№¶иҜҰз»Ҷзҡ„зӣҳз®—е’Ңеұ•зҺ°еҮәжҜҸдёҖеұӮдёҠдҪ зҡ„зңҹе®һз ҙиҙ№�гҖӮ�гҖӮ�гҖӮжӣҙдё»иҰҒзҡ„жҳҜ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢж— и®әдҪ дёӢеұӮз”Ёзҡ„жҳҜ AWS з…§ж—§ GCP�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢKubecost еҶ…зҪ®зҡ„жң¬й’ұжЁЎеӯҗйғҪеҸҜд»Ҙеә”еҜ№иҮӘиӢҘ�гҖӮ�гҖӮ�гҖӮ

еҰӮдҪҝз”Ёе®һж—¶KubernetesжҢҮж Үд»ҘеҸҠд»Һдё»иҰҒдә‘жҸҗдҫӣе•ҶдёҠиҝҗиЎҢзҡ„йӣҶзҫӨжҙҫз”ҹзҡ„зҺ°е®һжң¬й’ұдҝЎжҒҜ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢд»ҘжҸҗдҫӣжҜҸдёӘйӣҶзҫӨе®үжҺ’зҡ„жҜҸжңҲжң¬й’ұзҡ„д»ӘиЎЁжқҝи§Ҷеӣҫ�гҖӮ�гҖӮ�гҖӮеҶ…еӯҳ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢCPU�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢGPUе’ҢеӯҳеӮЁзҡ„жң¬й’ұйғҪз”ұKubernetes组件(е®№еҷЁ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢе®№еҷЁ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢж•ҲеҠі�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢе®үжҺ’зӯү)еү–жһҗ�гҖӮ�гҖӮ�гҖӮ

KubecostиҝҳеҸҜд»Ҙи·ҹиёӘвҖңзҫӨйӣҶеӨ–вҖқиө„жәҗ(дҫӢеҰӮS3еӯҳеӮЁжЎ¶)зҡ„жң¬й’ұ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеҸӘз®ЎзҺ°еңЁд»…йҷҗдәҺAWS�гҖӮ�гҖӮ�гҖӮжң¬й’ұж•°жҚ®з”ҡиҮіеҸҜд»Ҙе…ұдә«еӣһPrometheus�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеӣ жӯӨеҸҜд»ҘдҪҝз”Ёж•°жҚ®д»Ҙзј–зЁӢж–№жі•жӣҙж”№зҫӨйӣҶиЎҢдёә�гҖӮ�гҖӮ�гҖӮ

5. kubernetesиҝ‘жңҹиҜҜе·®

CVE-2019-1002101 kubectl cpиҜҜе·®

иҝ‘жңҹkubernetesзҡ„kubectl cpдёӢд»ӨеҸ‘жҳҺжё…йқҷй—®йўҳ(CVE-2019-1002101)�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиҜҘй—®йўҳдёҘйҮҚж°ҙе№іиҫғйҮҸй«ҳ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢе»әи®®е°ҶkubectlеҚҮзә§еҲ°Kubernetes 1.11.9,1.12.7,1.13.5жҲ–1.14.0зүҲжң¬д»Ҙи§ЈеҶіжӯӨй—®йўҳ�гҖӮ�гҖӮ�гҖӮ

kubectl cpдёӢд»Өе…Ғи®ёз”ЁжҲ·еңЁе®№еҷЁе’Ңдё»жңәд№Ӣй—ҙеӨҚеҲ¶ж–Ү件�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢе…¶еҹәжқҘжәҗзҗҶжҳҜпјҡ

1) еңЁжәҗең°зӮ№е°Ҷж–Ү件жү“еҢ…�гҖӮ�гҖӮ�гҖӮ

2) жү“еҢ…иҫ“еҮәеҶ…е®№дҪңдёәstreamжөҒйҖҡиҝҮзҪ‘з»ңиҪ¬иҫҫз»ҷзӣ®зҡ„ең°зӮ№�гҖӮ�гҖӮ�гҖӮ

3) иҪ¬иҫҫи·Ҝеҫ„еҢ…жӢ¬пјҡapiserverгҖҒkubeletгҖҒruntime

4) streamжөҒеңЁзӣ®зҡ„ең°зӮ№дҪңдёәtarзҡ„иҫ“е…Ҙ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢи§ЈеҺӢ�гҖӮ�гҖӮ�гҖӮ

иҜҰз»Ҷжү§иЎҢеҺҶзЁӢеҸҜд»ҘеҸӮиҖғkubernetes/pkg/kubectl/cmd/cp.goж–Ү件дёӯзҡ„copyToPodе’ҢcopyFromPodдёӨдёӘеҮҪж•°�гҖӮ�гҖӮ�гҖӮ

еңЁиҝҷдёӘеҺҶзЁӢдёӯ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиӢҘжҳҜе®№еҷЁдёӯзҡ„tarдәҢиҝӣеҲ¶ж–Ү件жҳҜжҒ¶ж„Ҹзҡ„�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢе®ғеҸҜд»ҘиҝҗиЎҢд»»дҪ•д»Јз Ғ并иҫ“еҮәж„ҸеӨ–зҡ„жҒ¶ж„Ҹж•Ҳжһң�гҖӮ�гҖӮ�гҖӮеҪ“жҢӘз”Ёkubectl cpж—¶�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢж”»еҮ»иҖ…еҸҜд»ҘдҪҝз”Ёе®ғе°Ҷж–Ү件еҶҷе…Ҙз”ЁжҲ·зӣҳз®—жңәдёҠзҡ„д»»дҪ•и·Ҝеҫ„�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢд»…еҸ—еӨ–ең°з”ЁжҲ·зҡ„зі»з»ҹжқғйҷҗйҷҗеҲ¶�гҖӮ�гҖӮ�гҖӮ

Kube-proxy IPVSж·»еҠ flag ipvs-strict-arp

kube-proxyзҡ„ipvsжЁЎејҸдјҡе°ҶclusterIP/externalIPзӯүз»‘е®ҡеҲ°иҠӮзӮ№дёҠеҗҚдёәkube-ipvs0зҡ„dummyиЈ…еӨҮ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢд»ҘзЎ®дҝқиҠӮзӮ№дёҠзҡ„ipvs规еҲҷеҸҜд»ҘеҜ№дјҡи§Ғиҝҷдәӣең°зӮ№зҡ„жөҒйҮҸдҪңиҪ¬еҸ‘�гҖӮ�гҖӮ�гҖӮ

еңЁ1.13зүҲжң¬дёӯ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеј•е…ҘдёҖдёӘж“ҚдҪң

echo 1 >/proc/sys/net/ipv4/conf/all/arp_ignore

echo 2 > /proc/sys/net/ipv4/conf/all/arp_announce

д»ҘжҰЁеҸ–IPVSжЁЎејҸдёӢеҜ№kube-ipvs0 dummyиЈ…еӨҮдёҠз»‘е®ҡзҡ„ipзҡ„ARPеӣһеӨҚ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиҜҰз»ҶеҸҜеҸӮиҖғpr #70530�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиҜҘж”№еҠЁжҳҜдёәдәҶдҝ®еӨҚipvsжЁЎејҸдёӢload banlancerзұ»еһӢserviceдёҚеҸҜжӯЈеёёдҪҝз”Ёзҡ„й—®йўҳ(issue:#59976)�гҖӮ�гҖӮ�гҖӮ

иҖҢжң¬ж¬Ўзҡ„buf fixеҲҷжҳҜи·ҹеүҚйқўзҡ„ж”№еҠЁжңүе…і�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢз”ұдәҺеүҚйқўзҡ„ж”№еҠЁиҷҪ然解еҶідәҶloadbalancerзҡ„й—®йўҳ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеҸҜжҳҜеҸҲеј•е…ҘдәҶе…¶д»–й—®йўҳпјҡжңүдәӣCNIжҸ’件еңЁдё»жңәе’Ңе®№еҷЁй—ҙзҡ„жҜ—иҝһдјҡз”ЁеҲ°ARPеҚҸи®®�гҖӮ�гҖӮ�гҖӮеӣ жӯӨжҲ‘们зңӢеҲ°жңүдәӣз”ЁжҲ·еҚҮзә§еҲ°1.13еҗҺеҸҚе“ҚдёӢйқўзҡ„й—®йўҳпјҡ

issue#72779пјҡkube-proxy v1.13.0 and 1.13.1 brokes services with externalIPs

issue#71555пјҡkube-proxy/IPVS: arpignore and arpannounce break some CNI plugins

иҖҢжң¬bug fixд№ҹеҫҲз®Җжңҙ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢе°ұжҳҜдёәkube-proxyеҠ дәҶдёҖдёӘеҗҜеҠЁеҸӮж•°ipvs-strict-arp�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢй»ҳд»Ҙдёә0�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеҚідёҚж”№еҸӣеҸҳзӮ№дёҠзҡ„ARPи®ҫзҪ®�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢиӢҘжҳҜйңҖиҰҒж”№еҸҳ�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеҲҷи®ҫзҪ®иҜҘеҸӮж•°еҖјдёә1�гҖӮ�гҖӮ�гҖӮ

CVE-2019-3874

иҝҷдёӘжё…йқҷиҜҜе·®жңҖж—©з”ұзәўеёҪзҡ„е·ҘзЁӢеёҲMatteo Croce�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢNatale Vintoе’ҢAndrea SpagnoloеҸ‘жҳҺ�гҖӮ�гҖӮ�гҖӮеҪ“Kubernetesдёӯзҡ„Podд»ҘRootз”ЁжҲ·иҝҗиЎҢж—¶�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢе®ғеҸҜд»Ҙз»•иҝҮcgroupеҶ…еӯҳйҡ”зҰ»�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢйҖҡиҝҮSCTPзҪ‘з»ңдј иҫ“�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢе»әи®ҫдёҖдёӘжҪңеңЁзҡ„DoSж”»еҮ»�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢжӯӨй—®йўҳиҮӘе·ұдёҺKubernetesж— е…і�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢеҸҜжҳҜж¶үеҸҠеҲ°KubernetesжҢӘз”Ёзҡ„еҶ…ж ёжЁЎжөҡ�пјҹ�пјҹ�гҖӮ�гҖӮ�гҖӮй—®йўҳзҡ„дёҘйҮҚжҖ§иў«з•ҢиҜҙдёәдёӯзӯү�пјҢ�пјҢпјҢ�пјҢ�пјҢ�пјҢзӨҫеҢәе»әи®®е°ҶSCTPеҶ…ж ёжЁЎжөҡ�пјҹ�пјҹжҰұи…Ҙзү’иҜҝгғҖеһӮ姹иүҪе®ӢдҫҚ�гҖӮ�гҖӮ�гҖӮз”ЁжҲ·еҸҜд»ҘйҖҡиҝҮжү§иЎҢеҰӮдёӢдёӢд»ӨжқҘжөӢиҜ•жҳҜеҗҰдјҡеҲ°жӯӨзұ»ж”»еҮ»�гҖӮ�гҖӮ�гҖӮ

modprobe sctp; lsmod | grep sctp

з”ЁжҲ·еҸҜд»ҘйҖҡиҝҮжү§иЎҢеҰӮдёӢдёӢд»ӨжқҘжҠҠSCTPеҲ—е…ҘеҶ…ж ёжЁЎжөҡ�пјҹ�пјҹжҰҲжҡ®иҜҝ�гҖӮ�гҖӮ�гҖӮ

echo "install sctp /bin/true" > /etc/modprobe.d/sctp.conf

дә¬е…¬зҪ‘е®үеӨҮ11010802024551еҸ·

дә¬е…¬зҪ‘е®үеӨҮ11010802024551еҸ·