ТЈљУдЂ

тЇАти┤Тќ»тЪ║т«ъжфїт«ц№╝ѕKaspersky

Lab№╝ЅICS CERTтЈЉТўјС║єСИђу│╗тѕЌтИдТюЅТЂХТёЈжЎёС╗ХуџёуйЉу╗ютъѓу║ХућхтГљжѓ«С╗Х�№╝ї�№╝ї№╝ї�№╝ї№╝їСИ╗УдЂжњѕт»╣уџёТў»СИјтиЦСИџућЪС║ДуЏИтЁ│уџёС╝ЂСИџтњїТю║Тъё�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓуйЉу╗ютъѓу║ХућхтГљжѓ«С╗ХС╝фУБЁТѕљТГБтйЊуџётЋєСИџу║дУ»итЄй�№╝ї�№╝ї№╝ї�№╝ї№╝їСИ╗УдЂУбФтЈЉжђЂу╗ЎСйЇС║јС┐ёуйЌТќ»уџётиЦСИџС╝ЂСИџ�№╝ї�№╝ї№╝ї�№╝ї№╝їСИћТ»ЈСИђт░ЂућхтГљжѓ«С╗ХуџётєЁт«╣жЃйСИјуЏ«уџёТћХС╗ХС║║ТЅђС╗јС║ІуџёС║ІТЃЁТюЅтЙѕтцДуџёуЏИтЁ│ТђД�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тЄГУ»ЂТѕЉС╗гуйЉу╗ютѕ░уџёТЋ░ТЇ«�№╝ї�№╝ї№╝ї�№╝ї№╝їУ┐ЎСИђу│╗тѕЌТћ╗тЄ╗ТюђтЁѕС║ј2017т╣┤11Тюѕ�№╝ї�№╝ї№╝ї�№╝ї№╝їСИћуј░тюеС╗ЇтюеСИЙУАїСИГ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтђ╝тЙЌТ│ежЄЇуџёТў»�№╝ї�№╝ї№╝ї�№╝ї№╝їТЌЕтюе2015т╣┤т░▒ти▓у╗ЈТюЅу▒╗С╝╝Тћ╗тЄ╗уџёу║фтйЋ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

У┐ЎС║ЏТћ╗тЄ╗СИГСй┐ућеуџёТЂХТёЈУй»С╗ХУБЁуй«С║єТГБтйЊуџёУ┐юуеІТ▓╗уљєУй»С╗ХРђћРђћTeamViewerТѕќRemote Manipulator System/Remote Utilities№╝ѕRMS№╝Ѕ�№╝ї�№╝ї№╝ї�№╝ї№╝їУ┐ЎСй┐Тћ╗тЄ╗УђЁУЃйтцЪУ┐юуеІТјДтѕХтЈЌуєЈТЪЊуџёу│╗у╗Ъ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтЈдтцќ�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁУ┐ўСй┐ућеС║єуДЇуДЇТЅІУЅ║ТЮЦТјЕжЦ░у│╗у╗ЪУбФУБЁуй«тюеу│╗у╗ЪСИГуџёТЂХТёЈУй»С╗ХуџёуєЈТЪЊтњїТ┤╗тіе�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тЄГУ»Ђуј░ТюЅТЋ░ТЇ«�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁуџёСИ╗УдЂуЏ«уџёТў»С╗јтЈЌт«│С╝ЂСИџуџётИљТѕиСИГуфЃтЈќУхёжЄЉ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтюеТћ╗тЄ╗УђЁТ»ЌУ┐ътѕ░тЈЌт«│УђЁуџёуЏўу«ЌТю║С╣Ітљј�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ќС╗гС╝џТљюу┤бт╣ХтЅќТъљжЄЄУ┤ГТќЄТАБ�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ЦтЈітЁХСй┐ућеуџёУ┤бтіАтњїС╝џУ«АУй»С╗Х�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтюеТГцС╣Ітљј�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁС╝џт»╗ТЅЙуДЇуДЇУдЂжбєТЮЦт«ъжфїУ┤бтіАУ»ЊжфЌ�№╝ї�№╝ї№╝ї�№╝ї№╝їСЙІтдѓС╝фжђаућеС║јС╗ўТгЙуџёжЊХУАїС┐АТЂ»�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тюеуєЈТЪЊу│╗у╗ЪС╣Ітљј�№╝ї�№╝ї№╝ї�№╝ї№╝їУІЦТў»Тћ╗тЄ╗УђЁжюђУдЂуЅ╣тЈдтцќТЋ░ТЇ«ТѕќтіЪТЋѕ№╝ѕтдѓТЮЃжЎљТЈљтЇЄтњїУјитЈќтцќтю░Т▓╗уљєтЉўТЮЃжЎљсђЂуфЃтЈќућеС║јУ┤бтіАУй»С╗ХтњїТЋѕті│уџёућеТѕиУ║ФС╗йжфїУ»ЂТЋ░ТЇ«�№╝ї�№╝ї№╝ї�№╝ї№╝їТѕќУђЁућеС║јТефтљЉуД╗тіеуџёWindowsтИљТѕи№╝Ѕ�№╝ї�№╝ї№╝ї�№╝ї№╝їжѓБС╣ѕС╗ќС╗гС╝џт░єСИђСИфуЅ╣тЈдтцќТЂХТёЈУй»С╗ХУЇЪУљЃСИІУййтѕ░у│╗у╗ЪСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їСИћт«ЃТў»СИЊжЌежњѕт»╣Т»ЈСИђСйЇт░ЈТѕЉуДЂт«ХтЈЌт«│УђЁуџёТћ╗тЄ╗УђїжЄЈУ║Фт«џтѕХуџё�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУ┐ЎСИфТЂХТёЈУй»С╗ХУЇЪУљЃтЈ»УЃйтїЁТІгуЅ╣тиЦУй»С╗ХсђЂТЅЕт▒ЋТћ╗тЄ╗УђЁт»╣тЈЌуєЈТЪЊу│╗у╗ЪТјДтѕХуџётЁХС╗ќУ┐юуеІТ▓╗уљєтиЦтЁисђЂућеС║јСй┐ућеТЊЇСйюу│╗у╗Ътњїт║ћућеУй»С╗ХУ»»ти«уџёТЂХТёЈУй»С╗Х�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ЦтЈіСИ║Тћ╗тЄ╗УђЁТЈљСЙЏWindowsтИљТѕиТЋ░ТЇ«уџёMimikatzтиЦтЁи�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

Тћ╗тЄ╗УђЁтЙѕТўЙуёХТў»жђџтцфУ┐ЄТъљУбФТћ╗тЄ╗С╝ЂСИџтЉўтиЦуџёжђџУ«»ТЮЦУјитЈќС╗ќС╗гСИЙУАїуі»Т│ЋТ┤╗тіеТЅђжюђуџёС┐АТЂ»�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтЈдтцќ�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ќС╗гС╣ЪтЈ»С╗ЦСй┐ућеУ┐ЎС║ЏућхтГљжѓ«С╗ХСИГуџёС┐АТЂ»ТЮЦтЄєтцЄТќ░уџёТћ╗тЄ╗РђћРђћжњѕт»╣СИјуЏ«С╗ітЈЌт«│УђЁуЏИтіЕуџёС╝ЂСИџ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓжЎцС║єу╗ЈТхјТЇЪтц▒С╣Ітцќ�№╝ї�№╝ї№╝ї�№╝ї№╝їУ┐ЎС║ЏТћ╗тЄ╗У┐ўС╝џт»╝УЄ┤тЈЌт«│С╝ЂСИџТЋЈТёЪТЋ░ТЇ«уџёТ│ёжю▓�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

уйЉу╗ютъѓу║ХућхтГљжѓ«С╗Х

тюетцДтцДжЃйТАѕСЙІСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їуйЉу╗ютъѓу║ХућхтГљжѓ«С╗ХуџётєЁт«╣жЃйСИјУ┤бтіАуЏИтЁ│�№╝ї�№╝ї№╝ї�№╝ї№╝їтЁХжЎёС╗ХуџётЉйтљЇС╣ЪСйЊуј░С║єУ┐ЎСИђуѓ╣�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУ»ду╗єТЮЦУ»┤�№╝ї�№╝ї№╝ї�№╝ї№╝їтЁХСИГСИђС║ЏућхтГљжѓ«С╗ХтБ░уД░Тў»ућ▒тцДтъІтиЦСИџС╝ЂСИџТЅђтЈЉтЄ║уџёТІЏТаЄу║дУ»и№╝ѕУДЂСИІТќЄ№╝Ѕ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

ТЂХТёЈжЎёС╗Хжђџ�№╝Џ№╝Џ�№╝Џ№╝Џ�№╝Џ№╝Џт┤ЙСИћТАЊжЙЃте┤Т╗┤тІЪ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓТюЅС║ЏућхтГљжѓ«С╗ХТ▓АТюЅжЎёС╗Х�№╝ї�№╝ї№╝ї�№╝ї№╝їтюеУ┐ЎС║ЏТАѕСЙІСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їућхтГљжѓ«С╗ХуџёТГБТќЄТЌетюет╝ЋУ»▒ТћХС╗ХС║║уѓ╣тЄ╗СИђСИфТїЄтљЉтцќжЃеУхёТ║љуџёжЊЙТјЦ�№╝ї�№╝ї№╝ї�№╝ї№╝їУђїТЂХТёЈтиЦтЁит░▒С╝џС╗јУ┐ЎС║ЏУхёТ║љСИІУйй�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

У┐Ўт░ЂућхтГљжѓ«С╗ХтБ░уД░УЄфти▒Тў»ућ▒СИђт«ХуЮђтљЇуџётиЦСИџС╝ЂСИџтЈЉтЄ║уџё�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтЈЉжђЂУ»ЦућхтГљжѓ«С╗ХуџёТЋѕті│тЎеуџётЪЪтљЇСИјУ»ЦС╝ЂСИџт«ўТќ╣уйЉуФЎуџётЪЪтљЇуА«т«ътЙѕТў»уЏИС╝╝�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓућхтГљжѓ«С╗ХжЎётИдТюЅСИђСИфтЈЌт»єуаЂ�№╝Џ№╝Џ�№╝Џ№╝Џ�№╝Џ№╝ЏсЂЋТІЄте┤Т╗┤тІЪ�№╝ї�№╝ї№╝ї�№╝ї№╝їУђїУ┐ЎСИфт»єуаЂтЈ»С╗ЦтюеућхтГљжѓ«С╗ХуџёТГБТќЄСИГТЅЙтѕ░�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тђ╝тЙЌТ│ежЄЇуџёТў»�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁтюеућхтГљжѓ«С╗ХСИГСй┐ућеС║єУ»ЦС╝ЂСИџСИђтљЇтЉўтиЦуџётЁетљЇ№╝ѕтЄ║С║јС┐Ют»єу╝ўТЋЁтјЪућ▒�№╝ї�№╝ї№╝ї�№╝ї№╝їТѕЉС╗гт»╣ућхтГљжѓ«С╗ХуџёУ┐ЎжЃетѕєтєЁт«╣СИЙУАїС║єт▒Јжџютцёуй«ТЃЕуйџ�№╝ї�№╝ї№╝ї�№╝ї№╝їУДЂСИіжЮбуџёт▒Јт╣ЋТѕфтЏЙ№╝Ѕ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУ┐ЎТЅ╣Т│еТћ╗тЄ╗Тў»у╗Јућ▒тЁет┐ЃтЄєтцЄуџё�№╝ї�№╝ї№╝ї�№╝ї№╝їт╣ХСИћТћ╗тЄ╗УђЁжњѕт»╣Т»ЈСИђтљЇуЏ«уџёТћХС╗ХС║║жЃйт╗║У«ЙС║єтїЁТІгСИјуЅ╣т«џС╝ЂСИџуЏИтЁ│уџёУ»ду╗єС┐АТЂ»уџёт░ЈТѕЉуДЂт«ХућхтГљжѓ«С╗Х�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

СйюСИ║Тћ╗тЄ╗уџёСИђжЃетѕє�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁСй┐ућеС║єуДЇуДЇТЅІУЅ║ТЮЦТјЕжЦ░уєЈТЪЊтјєуеІ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтюеТГцу▒╗ТАѕСЙІСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їжЎцТЂХТёЈУй»С╗Ху╗ёС╗ХтњїУ┐юуеІТ▓╗уљєт║ћућеуеІт║ЈС╣Ітцќ�№╝ї�№╝ї№╝ї�№╝ї№╝їSeldon 1.7№╝ѕућеС║јТљюу┤бТІЏТаЄС┐АТЂ»уџёТГБтйЊУй»С╗Х№╝ЅС╣ЪУбФУБЁуй«тюеС║єтЈЌуєЈТЪЊуџёу│╗у╗ЪСИГ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

СИ║С║єСИЇУ«ЕућеТѕитФїуќЉС╗ќС╗гСИ║С╗ђС╣ѕТ▓АТюЅУјитЈќтѕ░тюетъѓу║ХућхтГљжѓ«С╗ХСИГТЈљтѕ░уџёжЄЄУ┤ГТІЏТаЄС┐АТЂ»�№╝ї�№╝ї№╝ї�№╝ї№╝їТЂХТёЈуеІт║ЈТЅђУБЁуй«уџёУ┐ЎСИфSeldon 1.7Уй»С╗Хт«ъУ┤еСИіТў»СИђСИфТЂХТёЈуЅѕТюг�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тюеТЪљС║ЏТАѕСЙІСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їтЈЌт«│УђЁуюІтѕ░уџёТў»СИђСИфжЃетѕєТЇЪтЮЈуџётЏЙтЃЈ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

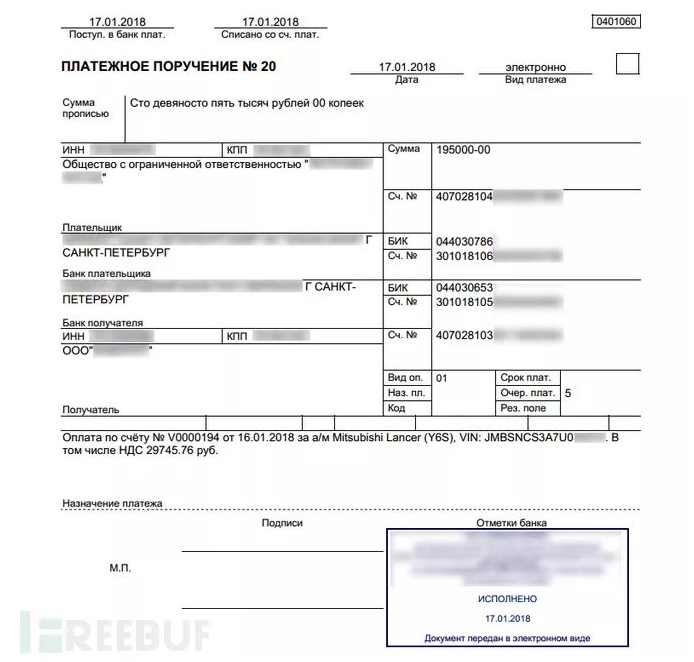

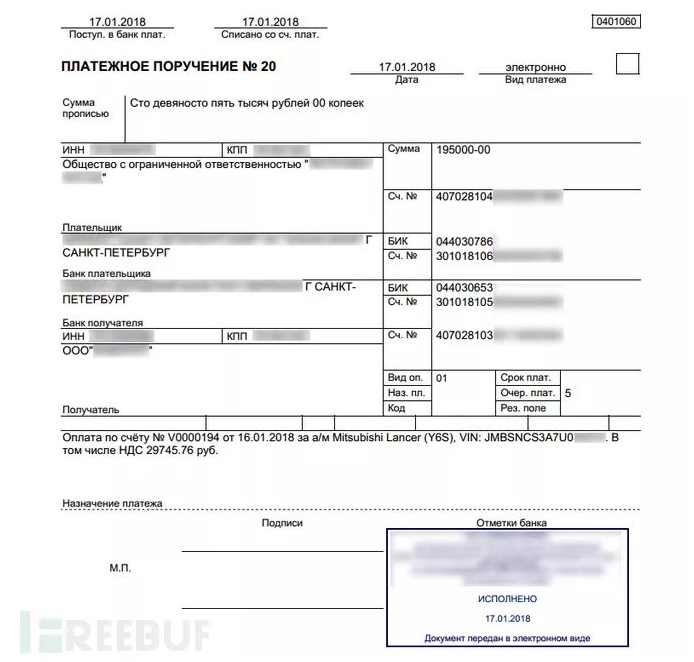

тѕФуџё�№╝ї�№╝ї№╝ї�№╝ї№╝їУ┐ўС┐ЮтГўт░єСИђСИфти▓уЪЦуџёТЂХТёЈУй»С╗ХУбФС╝фУБЁТѕљСИђС╗йтїЁТІгжЊХУАїУйгтИљТћХТЮАуџёPDFТќЄТАБуџёТАѕСЙІ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтИїтЦЄуџёТў»�№╝ї�№╝ї№╝ї�№╝ї№╝їТћХТЮАу«ђуЏ┤тїЁТІгТюЅућеуџёТЋ░ТЇ«�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУ»ду╗єТЮЦУ»┤�№╝ї�№╝ї№╝ї�№╝ї№╝їт«ЃТЈљтѕ░С║єуј░ТюЅтЁгтЈИтЈітЁХТюЅућеуџёУ┤бтіАу╗єУіѓ�№╝ї�№╝ї№╝ї�№╝ї№╝їућџУЄ│У┐ъТ▒йУйдуџёVINуаЂС╣ЪСИјтЁХтъІтЈиуЏИтї╣жЁЇ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

жЊХУАїУйгтИљТћХТЮАуџёт▒Јт╣ЋТѕфтЏЙ

тюеУ┐ЎС║ЏТћ╗тЄ╗СИГСй┐ућеуџёТЂХТёЈУй»С╗ХУБЁуй«С║єТГБтйЊуџёУ┐юуеІТ▓╗уљєУй»С╗ХРђћРђћTeamViewerТѕќRemote Manipulator System/Remote Utilities№╝ѕRMS№╝Ѕ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

Сй┐ућеRMSт«ъжфїуџёТћ╗тЄ╗

ТюЅтЄауДЇти▓уЪЦуџёУдЂжбєтЈ»С╗Цт░єТЂХТёЈУй»С╗ХУБЁуй«тѕ░у│╗у╗ЪСИГ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓТЂХТёЈТќЄС╗ХтЈ»С╗ЦжђџУ┐ЄжЎётіатѕ░ућхтГљжѓ«С╗ХСИГтЈ»ТЅДУАїТќЄС╗ХУ┐љУАї�№╝ї�№╝ї№╝ї�№╝ї№╝їС╣ЪтЈ»С╗ЦжђџУ┐ЄуЅ╣тѕХуџёWindowsСИІС╗цУ»ажЄіуеІт║ЈУ┐љУАї�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

СЙІтдѓ�№╝ї�№╝ї№╝ї�№╝ї№╝їСИіжЮбТЈљтѕ░уџётГўТАБТќЄС╗Хт░▒тїЁТІгС║єСИђСИфСИјтЁХТІЦТюЅуЏИтљїтљЇуД░уџётЈ»ТЅДУАїТќЄС╗Х�№╝ї�№╝ї№╝ї�№╝ї№╝їт╣ХСИћт«ЃТў»СИђСИфтЈЌт»єуаЂ�№╝Џ№╝Џ�№╝Џ№╝Џ�№╝Џ№╝ЏсЂЋТиќУХіт║ІтІЙте┤Т╗┤тІЪ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтГўТАБТќЄС╗ХС╝џтюеТЈљтЈќТќЄС╗ХуџётљїТЌХУ┐љУАїСИђСИфтЅДТюг�№╝ї�№╝ї№╝ї�№╝ї№╝їућеС║јУБЁуй«тњїтљ»тіеу│╗у╗ЪСИГуџёуј░т«ъТЂХТёЈУй»С╗Х�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

ТЂХТёЈУй»С╗ХУБЁуй«ТќЄС╗ХуџётєЁт«╣

С╗јСИіжЮбт▒Јт╣ЋТѕфтЏЙСИГуџёСИІС╗цтЈ»С╗ЦуюІтЄ║�№╝ї�№╝ї№╝ї�№╝ї№╝їтюетцЇтѕХТќЄС╗Хтљј�№╝ї�№╝ї№╝ї�№╝ї№╝їтЅДТюгС╝џтѕажЎцУЄфУ║ФТќЄС╗Х�№╝ї�№╝ї№╝ї�№╝ї№╝їт╣Хтюеу│╗у╗ЪСИГтљ»тіеТГБтйЊУй»С╗ХРђћРђћSeldon v.1.7тњїRMS�№╝ї�№╝ї№╝ї�№╝ї№╝їСй┐Тћ╗тЄ╗УђЁУЃйтцЪтюеућеТѕиСИЇуЪЦТЃЁуџёТЃЁтйбСИІТјДтѕХтЈЌуєЈТЪЊуџёу│╗у╗Ъ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

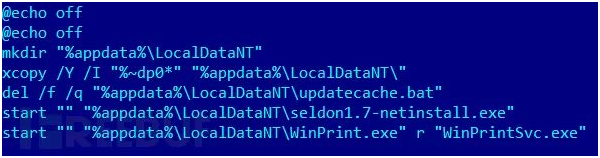

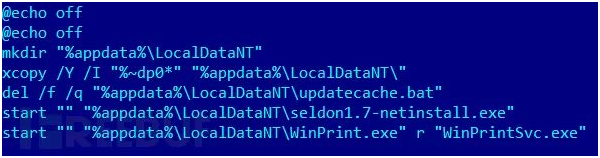

ТЂХТёЈУй»С╗ХуџёТќЄС╗Хт░єУбФУБЁуй«тюе%AppData%\LocalDataNT

folder %AppData%\NTLocalDataТѕќ%AppData%\NTLocalAppDataТќЄС╗Хтц╣СИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їУ┐ЎтЈќтє│С║јт«ЃуџёуЅѕТюг�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тйЊт«Ѓтљ»тіеТЌХ�№╝ї�№╝ї№╝ї�№╝ї№╝їТГБтйЊуџёRMSУй»С╗Хт░єтіаУййТЊЇСйюТЅђжюђуџётіеТђЂт║Њ№╝ѕDLL№╝Ѕ�№╝ї�№╝ї№╝ї�№╝ї№╝їтїЁТІгу│╗у╗ЪТќЄС╗Хwinspool.drv�№╝ї�№╝ї№╝ї�№╝ї№╝їт«ЃСйЇС║ју│╗у╗ЪТќЄС╗Хтц╣СИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їућеС║јт░єТќЄТАБтЈЉжђЂтѕ░ТЅЊтЇ░Тю║�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓућ▒С║јRMSСй┐ућетЁХуЏИт»╣Уи»тЙёСИЇТИЁжЮЎтю░тіаУййт║Њ№╝ѕСЙЏт║ћтЋєти▓УбФУДЂтЉіТГцУ»»ти«№╝Ѕ�№╝ї�№╝ї№╝ї�№╝ї№╝їтЏаТГцСй┐тЙЌТћ╗тЄ╗УђЁУЃйтцЪСИЙУАїDLLТїЪтѕХТћ╗тЄ╗№╝џС╗ќС╗гт░єТЂХТёЈт║Њт«ЅТјњтюеСИјRMSтЈ»ТЅДУАїТќЄС╗ХТЅђтцёуџёу╗ЪСИђСИфуЏ«тйЋСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗јУђїт»╝УЄ┤СИђСИфТЂХТёЈУй»С╗Ху╗ёС╗ХУбФтіаУййт╣ХУјитЙЌТјДтѕХТЮЃ�№╝ї�№╝ї№╝ї�№╝ї№╝їУђїСИЇТў»тЊЇт║ћуџёу│╗у╗Ът║Њ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

ТЂХТёЈт║ЊС╝џт«їТѕљТЂХТёЈУй»С╗ХуџёУБЁуй«�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУ»ду╗єТЮЦУ»┤�№╝ї�№╝ї№╝ї�№╝ї№╝їт«ЃС╝џт╗║У«ЙСИђСИфТ│етєїУАетђ╝�№╝ї�№╝ї№╝ї�№╝ї№╝їУ«цуюЪтюеу│╗у╗Ътљ»тіеТЌХУЄфтіеУ┐љУАїRMS�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтђ╝тЙЌТ│ежЄЇуџёТў»�№╝ї�№╝ї№╝ї�№╝ї№╝їтюеТГцТгАТ┤╗тіеуџётцДтцДжЃйТАѕСЙІСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їТ│етєїУАетђ╝УбФт«ЅТјњтюеRunOnceжћ«тђ╝СИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їУђїСИЇТў»Runжћ«тђ╝�№╝ї�№╝ї№╝ї�№╝ї№╝їУ┐ЎСй┐тЙЌТЂХТёЈУй»С╗ХС╗ЁтюеСИІТгАу│╗у╗Ътљ»тіеТЌХУЄфтіеУ┐љУАї�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓС╣Ітљј�№╝ї�№╝ї№╝ї�№╝ї№╝їТЂХТёЈУй»С╗ХжюђУдЂтєЇТгАт╗║У«ЙТ│етєїУАетђ╝�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

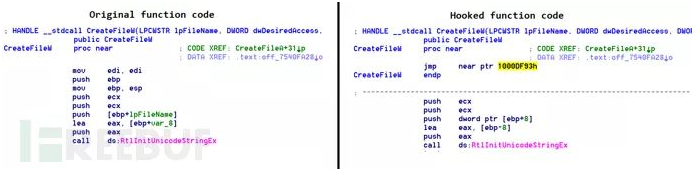

С╣ІС╗ЦТў»жђЅТІЕУ┐ЎуДЇУдЂжбє�№╝ї�№╝ї№╝ї�№╝ї№╝їтЙѕтЈ»УЃйТЮЦУЄфС║јТћ╗тЄ╗УђЁТЃ│УдЂжђџУ┐ЄУ┐ЎуДЇУдЂжбєТЮЦТјЕжЦ░ТЂХТёЈУй»С╗Хтюеу│╗у╗ЪСИГуџёС┐ЮтГў�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтЈдтцќ�№╝ї�№╝ї№╝ї�№╝ї№╝їТЂХТёЈт║ЊУ┐ўт«ъуј░С║єт»╣ТіЌтЅќТъљтњїТБђТхІуџёТЅІУЅ║�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтЁХСИГСИђуДЇТЅІУЅ║ТХЅтЈіСй┐ућетЊѕтИїтђ╝тіеТђЂт»╝тЁЦWindows APIтЄйТЋ░�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓжђџУ┐ЄУ┐ЎуДЇТќ╣Т│Ћ�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁт░▒СИЇт┐Ёт░єУ┐ЎС║ЏтЄйТЋ░уџётљЇуД░тГўтѓетюеТЂХТёЈт║ЊуџёСИ╗СйЊСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їУ┐ЎТюЅтіЕС║јС╗ќС╗гт»╣тцДтцДжЃйтЅќТъљтиЦтЁижџљУЌЈуеІт║Јуџёуј░т«ътіЪТЋѕ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

ТЂХТёЈтіеТђЂт║ЊТќЄС╗Хwinspool.drvт░єУДБт»єућ▒Тћ╗тЄ╗УђЁтЄєтцЄуџёУ«Йуй«ТќЄС╗Х�№╝ї�№╝ї№╝ї�№╝ї№╝їтЁХСИГтїЁТІгRMSУй»С╗ХуџёУ«Йуй«сђЂУ┐юуеІТјДтѕХуЏўу«ЌТю║уџёт»єуаЂС╗ЦтЈіжђџуЪЦТћ╗тЄ╗УђЁу│╗у╗Ъти▓С╣љТѕљУбФуєЈТЪЊТЅђжюђуџёУ«Йуй«�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тЁХСИГСИђСИфУ«Йуй«ТќЄС╗ХтїЁТІгС║єСИђСИфућхтГљжѓ«С╗Хтю░уѓ╣�№╝ї�№╝ї№╝ї�№╝ї№╝їућеС║јтљИТћХТюЅтЁ│тЈЌуєЈТЪЊу│╗у╗ЪуџёС┐АТЂ»�№╝ї�№╝ї№╝ї�№╝ї№╝їтїЁТІгуЏўу«ЌТю║тљЇуД░сђЂућеТѕитљЇсђЂRMSуЏўу«ЌТю║уџёInternet IDуГЅ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтЁХСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їInternet IDТў»тюеуЏўу«ЌТю║Т»ЌУ┐ътѕ░RMSСЙЏт║ћтЋєуџёТГБтйЊТЋѕті│тЎеСИітцЕућЪуџё�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУ┐ЎСИфТаЄУ»єугджџЈтљјт░єућеС║јТ»ЌУ┐ътѕ░СйЇС║јNATтљјжЮбуџёУ┐юуеІТјДтѕХу│╗у╗Ъ№╝ѕтюеуЏЏУАїуџётЇ│ТЌХТќ░жЌ╗УДБтє│У«АтѕњСИГС╣ЪСй┐ућеС║єу▒╗С╝╝уџёТю║тѕХ№╝Ѕ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тюети▓тЈЉТўјуџёУ«Йуй«ТќЄС╗ХСИГТЅЙтѕ░уџёућхтГљжѓ«С╗Хтю░уѓ╣тѕЌУАет░єтюеIoCsжЃетѕєСИГТЈљСЙЏ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тюет«їТѕљУ┐ЎС║ЏС╣Ітљј�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁт░▒тЈ»С╗ЦСй┐ућеу│╗у╗ЪуџёInternet IDтњїт»єуаЂтюеућеТѕиСИЇуЪЦТЃЁуџёТЃЁтйбСИІжђџУ┐ЄТГБтйЊуџёRMSТЋѕті│тЎеСй┐ућеТаЄтЄєуџёRMSт«бТѕиуФ»ТЮЦТјДтѕХТЋ┤СИфу│╗у╗Ъ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

Сй┐ућеTeamViewerт«ъжфїуџёТћ╗тЄ╗

Сй┐ућеТГБтйЊуџёTeamViewerУй»С╗Хт«ъжфїуџёТћ╗тЄ╗СИјСй┐ућеRMSУй»С╗Хт«ъжфїуџёТћ╗тЄ╗тЙѕТў»уЏИС╝╝�№╝ї�№╝ї№╝ї�№╝ї№╝їУ»ду╗єтдѓСИіТЅђУ┐░�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓТюђТўЙУЉЌуџёСИђСИфтї║тѕФуЅ╣тЙЂТў»�№╝ї�№╝ї№╝ї�№╝ї№╝їТЮЦУЄфтЈЌуєЈТЪЊу│╗у╗ЪуџёС┐АТЂ»УбФтЈЉжђЂтѕ░С║єТЂХТёЈУй»С╗ХуџёСИІС╗цтњїТјДтѕХТЋѕті│тЎе�№╝ї�№╝ї№╝ї�№╝ї№╝їУђїСИЇТў»Тћ╗тЄ╗УђЁуџёућхтГљжѓ«С╗Хтю░уѓ╣�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

СИјСй┐ућеRMSСИђТаи�№╝ї�№╝ї№╝ї�№╝ї№╝їТЂХТёЈС╗БуаЂжђџУ┐Єт░єТЂХТёЈт║ЊТЏ┐ТЇбСИ║у│╗у╗ЪDLLТ│етЁЦтѕ░TeamViewerтјєуеІСИГ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтюеСй┐ућеTeamViewerуџёТАѕСЙІСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁСй┐ућеС║єmsimg32.dll�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

У┐Ўт╣ХжЮъСИђуДЇСИЊт▒ъТѕўТю»�№╝ї�№╝ї№╝ї�№╝ї№╝їТГБтйЊуџёTeamViewerУй»С╗ХС╣ІтЅЇТЏЙУбФућеС║јAPTтњїуйЉу╗юуі»Т│ЋТћ╗тЄ╗�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтюеСй┐ућеУ┐ЄУ┐ЎСИфтиЦтЁижЏєуџёу╗ёу╗ЄСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їТюђуЮђтљЇуџёт║ћУ»Цу«ЌТў»TeamSpy

Crew�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓСИЇУ┐Є�№╝ї�№╝ї№╝ї�№╝ї№╝їТѕЉС╗гС╗ЦСИ║тюеТюгТќЄСИГтйбУ▓їуџёТћ╗тЄ╗СИјTeamSpyТЌатЁ│�№╝ї�№╝ї№╝ї�№╝ї№╝їУђїТў»тЈдСИђСИфуйЉу╗юуі»Т│ЋжЏєтЏбТЅђСИ║�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтИїтЦЄуџёТў»�№╝ї�№╝ї№╝ї�№╝ї№╝їтюетЅќТъљУ┐ЎС║ЏТћ╗тЄ╗уџётјєуеІСИГУбФУ»єтѕФтЄ║ТЮЦуџёућеС║јтіат»єУ«Йуй«ТќЄС╗ХТЂ»С║Ѕт»єт»єуаЂуџёу«ЌТ│ЋСИјтј╗т╣┤4ТюѕС╗йтйбУ▓їу▒╗С╝╝Тћ╗тЄ╗уџёСИђу»ЄТќЄуФаСИГТЅђт«БтИЃуџёу«ЌТ│Ћт«їтЁеуЏИтљї�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

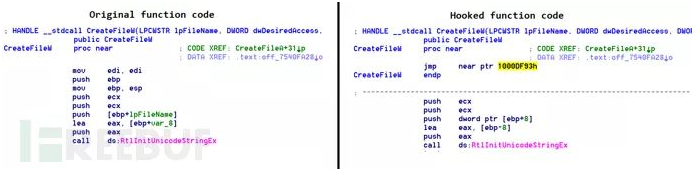

тљёС║║жЃйуЪЦжЂЊ�№╝ї�№╝ї№╝ї�№╝ї№╝їТГБтйЊуџёTeamViewerУй»С╗Хт╣ХСИЇС╝џтљЉућеТѕижџљУЌЈтЁХтљ»тіеТѕќТЊЇСйю�№╝ї�№╝ї№╝ї�№╝ї№╝їт░цтЁХТў»тюеУ┐юуеІТјДтѕХТјЦтЁЦуџёТЌХжЌ┤С╝џжђџуЪЦућеТѕи�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ��№╝Ъ�№╝Ъ�№╝Ъ�№╝Ъ№╝Ъ�№╝Ътбњ�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁжюђУдЂтюеућеТѕиСИЇуЪЦТЃЁуџёТЃЁтйбСИІУјитЙЌт»╣тЈЌуєЈТЪЊу│╗у╗ЪуџёУ┐юуеІТјДтѕХ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓСИ║ТГц�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ќС╗гТїѓУѓАжњЈтЄаСИфWindows APIтЄйТЋ░�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

Тћ╗тЄ╗УђЁСй┐ућеС║єСИђуДЇтљЇСИ║РђюHookingРђЮуџёС╝ЌТЅђтЉеуЪЦуџёУдЂжбєТЮЦт░єтЄйТЋ░ТїѓжњЕУхиТЮЦ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтЏаТГц�№╝ї�№╝ї№╝ї�№╝ї№╝їтйЊТГБтйЊуџёУй»С╗ХТїфућетЁХСИГСИђСИфWindows APIтЄйТЋ░ТЌХ�№╝ї�№╝ї№╝ї�№╝ї№╝їТјДтѕХТЮЃт░єУбФУйгУЙЙу╗ЎТЂХТёЈDLL�№╝ї�№╝ї№╝ї�№╝ї№╝їУђїТГБтйЊуџёУй»С╗ХтЈфС╝џУјитЙЌСИђСИфУ»▒жфЌТђДуџётЊЇт║ћ�№╝ї�№╝ї№╝ї�№╝ї№╝їУђїСИЇТў»СИђСИфТЮЦУЄфТЊЇСйюу│╗у╗ЪуџётЊЇт║ћ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

Windows APIтЄйТЋ░УбФТЂХТёЈУй»С╗ХТїѓжњЕ

ТїѓжњЕWindows APIтЄйТЋ░Сй┐Тћ╗тЄ╗УђЁУЃйтцЪжџљУЌЈTeamViewerуџёуфЌтЈБ�№╝ї�№╝ї№╝ї�№╝ї№╝ї�№╝Џ№╝Џ�№╝Џ№╝Џ�№╝Џ№╝ЏсЂќУцџждіуаЉТќЄС╗ХСИЇУбФТБђТхІтѕ░�№╝ї�№╝ї№╝ї�№╝ї№╝їт╣ХТјДтѕХTeamViewerтљ»тіетЈѓТЋ░�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тљ»тіетљј�№╝ї�№╝ї№╝ї�№╝ї№╝їТЂХТёЈт║ЊжђџУ┐ЄТЅДУАїСИІС╗цРђюping 1.1.1.1РђЮТЮЦТБђТЪЦInternetТ»ЌУ┐ъТў»тљдтЈ»уће�№╝ї�№╝ї№╝ї�№╝ї№╝їуёХтљјУДБт»єТЂХТёЈуеІт║ЈуџёУ«Йуй«ТќЄС╗Хtvr.cfg�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУ»ЦТќЄС╗ХтїЁТІгтиътЈѓТЋ░�№╝ї�№╝ї№╝ї�№╝ї№╝їСЙІтдѓућеС║јУ┐юуеІТјДтѕХу│╗у╗Ъуџёт»єуаЂсђЂТћ╗тЄ╗УђЁуџёСИІС╗цтњїТјДтѕХТЋѕті│тЎеуџёURLсђЂтюетЈЉжђЂтѕ░СИІС╗цтњїТјДтѕХТЋѕті│тЎеуџёУ»иТ▒ѓСИГСй┐ућеуџёHTTPТаЄтц┤уџёUser-AgentтГЌТ«хсђЂућеС║јTeamViewerуџёVPNтЈѓТЋ░уГЅ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

СИјRMSти«тѕФтю░Тќ╣тюеС║ј�№╝ї�№╝ї№╝ї�№╝ї№╝їTeam

ViewerСй┐ућетєЁуй«VPNУ┐юуеІТјДтѕХСйЇС║јNATтљјжЮбуџёуЏўу«ЌТю║�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

СИјRMSуЏИтљїуџётю░Тќ╣тюеС║ј�№╝ї�№╝ї№╝ї�№╝ї№╝їуЏИтЁ│уџётђ╝т░єУбФТи╗тіатѕ░RunOnceТ│етєїУАежћ«тђ╝СИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ЦуА«С┐ЮТЂХТёЈУй»С╗Хтюеу│╗у╗Ътљ»тіеТЌХУЄфтіеУ┐љУАї�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

ТЂХТёЈУй»С╗ХС╝џуйЉу╗ютЈЌуєЈТЪЊуЏўу«ЌТю║СИіуџёТЋ░ТЇ«�№╝ї�№╝ї№╝ї�№╝ї№╝їт╣Хт░єтЁХУ┐ътљїУ┐юуеІТ▓╗уљєТЅђжюђуџёу│╗у╗ЪТаЄУ»єугдСИђУхитЈЉжђЂтѕ░СИІС╗цтњїТјДтѕХТЋѕті│тЎе�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтЈЉжђЂуџёТЋ░ТЇ«тїЁТІг№╝џ

ТЊЇСйюу│╗у╗ЪуЅѕТюг

ућеТѕитљЇ

уЏўу«ЌТю║тљЇ

ТюЅтЁ│ТГБтюеУ┐љУАїТЂХТёЈУй»С╗ХуџёућеТѕиТЮЃжЎљу║ДтѕФуџёС┐АТЂ»

у│╗у╗ЪСИГТў»тљдС┐ЮтГўж║дтЁІжБјтњїуйЉу╗юТЉётЃЈтц┤

Тў»тљдУБЁуй«С║єжў▓уЌЁТ»њУй»С╗ХТѕќтЁХС╗ќТИЁжЮЎУДБтє│У«Атѕњ�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ЦтЈіUACу║ДтѕФ

ТЂХТёЈУй»С╗ХС╝џжђџУ┐ЄС╗ЦСИІWQLуЏўжЌ«ТЮЦУјитЈќТюЅтЁ│у│╗у╗ЪСИГУБЁуй«уџёТИЁжЮЎУй»С╗ХуџёС┐АТЂ»№╝џ

root\SecurityCenter:SELECT

* FROM AntiVirusProduct

ТХЅтЈіTeamViewerуџёТћ╗тЄ╗уџётЈдСИђСИфТўЙуЮђтї║тѕФуЅ╣тЙЂТў»УЃйтцЪтљЉтЈЌуєЈТЪЊуџёу│╗у╗ЪтЈЉжђЂСИІС╗ц�№╝ї�№╝ї№╝ї�№╝ї№╝їт╣ХУ«Ет«ЃС╗гућ▒ТЂХТёЈУй»С╗ХТЅДУАї�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУ┐ЎС║ЏСИІС╗цжђџУ┐ЄTeamViewerт║ћућеуеІт║ЈСИГтєЁуй«уџёChat№╝ѕУ░ѕтцЕ№╝Ѕ�№╝Ъ�№╝Ъ�№╝Ъ�№╝Ъ№╝Ъ�№╝ЪТдЄжЁЅжЊЮУЕѕТХѓтѕѓУЈЕл«ТјежъБРЉ║ТІќжЊЮ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУЎйуёХ�№╝ї�№╝ї№╝ї�№╝ї№╝їУ░ѕтцЕуфЌтЈБС╝џУбФТЂХТёЈт║ЊжџљУЌЈ�№╝ї�№╝ї№╝ї�№╝ї№╝їСИћТЌЦт┐ЌТќЄС╗ХС╝џУбФтѕажЎц�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

УбФтЈЉжђЂтѕ░тЈЌуєЈТЪЊу│╗у╗ЪуџёСИІС╗цт░єжђџУ┐ЄС╗ЦСИІТїЄС╗цтюеWindowsСИІС╗цУ»ажЄіуеІт║ЈСИГТЅДУАї№╝џ

cmd.exe /c start /b

тЈѓТЋ░Рђю/ bРђЮСйЊуј░ућ▒Тћ╗тЄ╗УђЁтЈЉжђЂуџёућеС║јТЅДУАїуџёСИІС╗цт░єтюеСИЇт╗║У«ЙТќ░уфЌтЈБуџёТЃЁтйбСИІУ┐љУАї�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тѕФуџё�№╝ї�№╝ї№╝ї�№╝ї№╝їтйЊТЂХТёЈУй»С╗ХС╗јТћ╗тЄ╗УђЁуџёТЋѕті│тЎетљИТћХтѕ░т»╣т║ћуџёСИІС╗цТЌХ�№╝ї�№╝ї№╝ї�№╝ї№╝їт«ЃУ┐ўС╝џТЅДУАїУЄфТ»ЂТю║тѕХ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тЁХС╗ќУбФСй┐ућеуџёТЂХТёЈУй»С╗Х

тйЊТћ╗тЄ╗УђЁУ┐ўжюђУдЂтЁХС╗ќТЋ░ТЇ«№╝ѕтдѓТјѕТЮЃТЋ░ТЇ«№╝ЅуџёТЌХжЌ┤�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ќС╗гС╝џт░єуЅ╣тиЦУй»С╗ХСИІУййтѕ░тЈЌт«│УђЁуџёуЏўу«ЌТю║СИі�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ЦСЙ┐уйЉу╗юућхтГљжѓ«у«▒сђЂуйЉуФЎсђЂSSH/FTP/Telnetт«бТѕиуФ»уџёуЎ╗тйЋтљЇтњїт»єуаЂ�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ЦтЈіу║фтйЋтЄ╗жћ«тњїт▒Јт╣ЋТѕфтЏЙ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тюеТћ╗тЄ╗УђЁуџёТЋѕті│тЎеСИіУБЁуй«т╣ХСИІУййтѕ░тЈЌт«│УђЁуЏўу«ЌТю║СИіуџётЁХС╗ќУй»С╗ХСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їУбФтЈЉТўјтїЁТІгТЮЦУЄфС╗ЦСИІт«Хт║ГуџёТЂХТёЈУй»С╗Х№╝џ

Babylon RAT

Betabot/Neurevt

AZORult stealer

Hallaj PRO Rat

тЁ│С║јУ┐ЎС║ЏТюежЕгУђїУеђ�№╝ї�№╝ї№╝ї�№╝ї№╝їт«ЃС╗гУбФСИІУййтѕ░тЈЌуєЈТЪЊу│╗у╗ЪСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їтЙѕтЈ»УЃйТў»УбФућеТЮЦуйЉу╗юС┐АТЂ»тњїуфЃтЈќТЋ░ТЇ«�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓжЎцС║єУ┐юуеІТ▓╗уљєС╣Ітцќ�№╝ї�№╝ї№╝ї�№╝ї№╝їУ┐ЎС║ЏТЂХТёЈУй»С╗ХУ┐ўтїЁТІгС╗ЦСИІтіЪТЋѕ№╝џ

у║фтйЋтЄ╗жћ«

т▒Јт╣ЋТѕфтЏЙ

уйЉу╗юу│╗у╗ЪС┐АТЂ»С╗ЦтЈіСИјти▓УБЁуй«уеІт║ЈтњїТГБтюеУ┐љУАїуџётјєуеІТюЅтЁ│уџёС┐АТЂ»

СИІУййтЁХС╗ќТЂХТёЈТќЄС╗Х

Сй┐ућеуЏўу«ЌТю║СйюСИ║уй▓уљєТЋѕті│тЎе

С╗јуЏЏУАїуџёуеІт║ЈтњїТхЈУДѕтЎеСИГуфЃтЈќт»єуаЂ

уфЃтЈќтіат»єжњ▒тИЂжњ▒тїЁ

уфЃтЈќSkypeТќ░жЌ╗

СИЙУАїDDoSТћ╗тЄ╗

жў╗ТїАтњїУ»▒жфЌућеТѕиТхЂжЄЈ

т░єТЂБТёЈућеТѕиТќЄС╗ХтЈЉжђЂтѕ░СИІС╗цтњїТјДтѕХТЋѕті│тЎе

тюетЁХС╗ќСИђС║ЏТАѕСЙІСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їтюет»╣тЈЌуєЈТЪЊу│╗у╗ЪСИЙУАїУхиТ║љтЅќТъљтљј�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁС╝џт░єСИђСИфуЅ╣тЈдтцќТЂХТёЈУй»С╗Х�№╝Ъ�№╝Ъ�№╝Ъ�№╝Ъ№╝Ъ�№╝ЪТЕёуЋЦТ░љу╗ъУіј¤єтЈЕтЉљУХЪТЁі�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУ┐ЎТў»СИђСИфтїЁТІгтцџуДЇТЂХТёЈтњїТГБтйЊуеІт║ЈуџёУЄфУДБтјІтГўТАБТќЄС╗Х�№╝ї�№╝ї№╝ї�№╝ї№╝їт«ЃтЙѕтЈ»УЃйТў»жњѕт»╣ТЪљС║ЏуЅ╣т«џу│╗у╗ЪУђїуЅ╣Т«іУбФСИІУййуџё�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

СЙІтдѓ�№╝ї�№╝ї№╝ї�№╝ї№╝їУІЦТў»ТЂХТёЈУй»С╗ХТў»тюеТ▓АТюЅтцќтю░Т▓╗уљєтЉўТЮЃжЎљуџёТЃЁтйбСИІТЅДУАїуџё�№╝ї�№╝ї№╝ї�№╝ї№╝їжѓБС╣ѕСИ║С║єу╗ЋУ┐ЄWindowsућеТѕитИљТѕиТјДтѕХ№╝ѕUAC№╝Ѕ�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁтѕЎС╝џСй┐ућеСИіжЮбТЈљтѕ░уџёDLLТїЪтѕХТЅІУЅ║�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓСйєтюеУ┐ЎуДЇТЃЁтйбСИІ�№╝ї�№╝ї№╝ї�№╝ї№╝їСй┐ућеуџёТў»Windowsу│╗у╗ЪТќЄС╗Х%systemdir%\migwiz\migwiz.exeтњїт║ЊТќЄС╗Хcryptbase.dll�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тѕФуџё�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁтюеСИђС║Џу│╗у╗ЪСИГУ┐ўУБЁуй«С║єтЈдСИђСИфУ┐юуеІТ▓╗уљєжђѓућеуеІт║ЈRemoteUtilities�№╝ї�№╝ї№╝ї�№╝ї№╝їт«ЃТЈљСЙЏС║єТ»ћRMSТѕќTeamViewerТЏ┤т╝║уЏЏуџётіЪТЋѕжЏєТЮЦТјДтѕХтЈЌуєЈТЪЊуџёуЏўу«ЌТю║�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтЁХтіЪТЋѕтїЁТІг№╝џ

У┐юуеІТјДтѕХу│╗у╗Ъ№╝ѕRDP№╝Ѕ

С╗јтЈЌуєЈТЪЊуџёу│╗у╗ЪСИІУййТќЄС╗ХТѕќСИіС╝аТќЄС╗Хтѕ░тЈЌуєЈТЪЊу│╗у╗Ъ

ТјДтѕХтЈЌуєЈТЪЊу│╗у╗ЪуџёућхТ║љ

У┐юуеІТ▓╗уљєТГБтюеУ┐љУАїуџёт║ћућеуеІт║ЈуџётјєуеІ

У┐юуеІshell№╝ѕСИІС╗цУАї№╝Ѕ

Т▓╗уљєуАгС╗Х

т▒Јт╣ЋТѕфтЏЙтњїтйЋтѕХт▒Јт╣Ћ

жђџУ┐ЄТ»ЌУ┐ътѕ░тЈЌуєЈТЪЊу│╗у╗ЪуџёУБЁтцЄтйЋтѕХжЪ│жбЉтњїУДєжбЉ

У┐юуеІТ▓╗уљєу│╗у╗ЪТ│етєїУАе

Тћ╗тЄ╗УђЁСй┐ућеС║єRemoteUtilitiesуџёС┐«Тћ╣уЅѕТюг�№╝ї�№╝ї№╝ї�№╝ї№╝їСй┐тЙЌС╗ќС╗гУЃйтцЪтюеућеТѕиСИЇуЪЦТЃЁуџёТЃЁтйбСИІТЅДУАїСИіУ┐░ТЊЇСйю�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тюеТЪљС║ЏТАѕСЙІСИГ�№╝ї�№╝ї№╝ї�№╝ї№╝їжЎцС║єcryptbase.dllтњїRemoteUtilitiesС╣Ітцќ�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁУ┐ўУБЁуй«С║єMimikatzжђѓућеуеІт║Ј�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓТѕЉС╗гС╗ЦСИ║�№╝ї�№╝ї№╝ї�№╝ї№╝їУІЦТў»уггСИђСИфтЈЌуєЈТЪЊуџёу│╗у╗ЪТ▓АТюЅУБЁуй«У┤бтіАТЋ░ТЇ«тцёуй«ТЃЕуйџУй»С╗Х�№╝ї�№╝ї№╝ї�№╝ї№╝їжѓБС╣ѕТћ╗тЄ╗УђЁтѕЎС╝џУБЁуй«Mimikatz�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓMimikatzжђѓућеуеІт║ЈУбФТћ╗тЄ╗УђЁуфЃтЈќС╝ЂСИџтЉўтиЦуџёУ║ФС╗йжфїУ»ЂТЋ░ТЇ«�№╝ї�№╝ї№╝ї�№╝ї№╝їт╣ХУјитЈќт»╣С╝ЂСИџуйЉу╗юСИГтЁХС╗ќуЏўу«ЌТю║уџёУ┐юуеІС╝џУДЂ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓТћ╗тЄ╗УђЁСй┐ућеУ┐ЎуДЇТЅІУЅ║С╝џу╗ЎС╝ЂСИџтИдТЮЦтЙѕтцДуџётеЂУЃЂ№╝џУІЦТў»С╗ќС╗гС╣љТѕљУјитЈќтѕ░С║єтЪЪТ▓╗уљєтЉўтИљТѕиуџётЄГУ»Ђ�№╝ї�№╝ї№╝ї�№╝ї№╝їжѓБС╣ѕС╗ќС╗гтѕЎтЈ»С╗ЦТјДтѕХС╝ЂСИџуйЉу╗юСИГуџёТЅђТюЅу│╗у╗Ъ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

Тћ╗тЄ╗уџёуЏ«уџё

тЄГУ»ЂKSNуџёТЋ░ТЇ«�№╝ї�№╝ї№╝ї�№╝ї№╝їтюе2017т╣┤10Тюѕтѕ░2018т╣┤6ТюѕТЌХС╗Б�№╝ї�№╝ї№╝ї�№╝ї№╝їу║дУјФТюЅ800т▒ъС║јтиЦСИџС╝ЂСИџуџётЉўтиЦуЏўу«ЌТю║УбФТюгТќЄСИГтйбУ▓їуџёТЂХТёЈУй»С╗ХТЅђТћ╗тЄ╗�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

тюе2017т╣┤10Тюѕтѕ░2018т╣┤6ТюѕТЌХС╗БУбФТћ╗тЄ╗уџёуЏўу«ЌТю║ТЋ░уЏ«№╝ѕТїЅТюѕу╗ЪУ«А№╝Ѕ

ТЇ«ТѕЉС╗гжбёУ«А�№╝ї�№╝ї№╝ї�№╝ї№╝їС┐ёуйЌТќ»УЄ│т░ЉТюЅ400т«ХтиЦСИџС╝ЂСИџТѕљСИ║С║єУ┐ЎТгАТћ╗тЄ╗уџёуЏ«уџё�№╝ї�№╝ї№╝ї�№╝ї№╝їТХЅтЈітѕ░С╗ЦСИІУАїСИџ№╝џ

тѕХжђаСИџ

уЪ│Т▓╣тњїУЄфуёХТ░ћ

тєХжЄЉ

тиЦуеІ

УЃйТ║љ

тѕХСйю

уЪ┐СИџ

уЅЕТхЂ

тЪ║С║јТГц�№╝ї�№╝ї№╝ї�№╝ї№╝їтЈ»С╗ЦтЙЌтЄ║у╗ЊУ«║�№╝ї�№╝ї№╝ї�№╝ї№╝їТћ╗тЄ╗УђЁт╣ХСИЇСИЊТ│еС║јС╗╗СйЋуЅ╣т«џУАїСИџТѕќжбєтЪЪуџёС╝ЂСИџ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓСИјТГцтљїТЌХ�№╝ї�№╝ї№╝ї�№╝ї№╝їС╗ќС╗гуџёТ┤╗тіеТИЁТЎ░тю░ТЅ╣Т│еТЎ░С╗ќС╗гСИЊТ│еС║јуа┤ТЇЪт▒ъС║јтиЦСИџС╝ЂСИџуџёу│╗у╗Ъ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓуйЉу╗юуі»Т│ЋтѕєтГљуџёУ┐ЎСИђжђЅТІЕтЈ»УЃйТў»ућ▒С║јтиЦСИџС╝ЂСИџуџёуйЉу╗ютеЂУЃЂТёЈУ»єтњїуйЉу╗юТИЁжЮЎТќЄтїќУ┐юСИЇтдѓтЁХС╗ќу╗ЈТхјжбєтЪЪ№╝ѕтдѓжЊХУАїТѕќITтЁгтЈИ№╝ЅуџёС╝ЂСИџ�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓтЈдтцќ�№╝ї�№╝ї№╝ї�№╝ї№╝їТГБтдѓТѕЉС╗гТЌЕтЅЇТЅђТЈљтѕ░уџёжѓБТаи�№╝ї�№╝ї№╝ї�№╝ї№╝їтиЦСИџС╝ЂСИџСИјтЁХС╗ќжбєтЪЪуџёС╝ЂСИџуЏИТ»ћТЏ┤С╣аТЃ»С║јтюетЁХУ┤дТѕиСИіСИЙУАїТХЅтЈітцДт«ЌУхёжЄЉуџёТЊЇСйю�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓУ┐ЎС║ЏжЃйСй┐тЙЌт«ЃС╗гТѕљСИ║тЁ│С║јуйЉу╗юуйфуі»УђїУеђТЏ┤тЁитљИт╝ЋтіЏуџёуЏ«уџё�сђѓ�сђѓ�сђѓ�сђѓ�сђѓсђѓ�сђѓ

№╝ѕТ│ЅТ║љ№╝џFreeBuf.COM№╝Ѕ

С║гтЁгуйЉт«ЅтцЄ11010802024551тЈи

С║гтЁгуйЉт«ЅтцЄ11010802024551тЈи