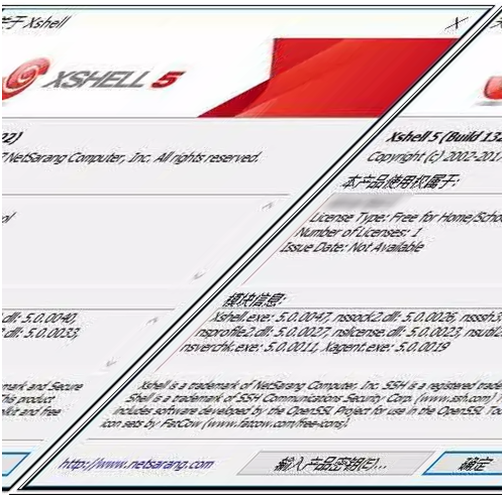

Xshell�,�,,�,xftpç‰ن¼که¼‚ه…چ费软ن»¶وک¯ç¨‹ه؛ڈه¤§ç‰›م€پè؟گç»´ه¤§و‹؟ن»¬ه¸¸ç”¨çڑ„网络و²»çگ†م€پو¸…é™ن¼ 输çڑ„ه·¥ه…·م€‚�م€‚م€‚م€‚�م€‚8وœˆ7و—¥�,�,,�,Xshellه¼€هڈ‘ه…¬هڈ¸NetSarangه®£ه¸ƒو¸…é™é€ڑه‘ٹï¼ڑXshell هœ¨7وœˆ18و—¥ه®£ه¸ƒçڑ„5.0 Build

1322ه®کو–¹ç‰ˆوœ¬ن؟هکو¸…é™è¯¯ه·®�,�,,�,nssock2.dll�ï¼ں�ï¼ںï¼ں�ï¼ں�ï¼ںو¨µç»°و°،وپ¢è¸©ç‰’ç«؛و‹§�م€‚م€‚م€‚�م€‚

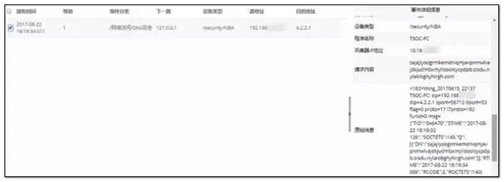

鉴ن؛ژو¤و¬،هگژé—¨هڈ¯èƒ½ه¯¼è‡´ç”¨وˆ·ن؟،وپ¯و³„露�,�,,�,و³°هگˆوµپو¸…é™ه›¢éکںه®و—¶هœ¨وںگه†…网Aé،¹ç›®ه’Œوںگه¤–网Bé،¹ç›®çڑ„NBA(918هچڑه¤©ه ‚و³°هگˆوµپé‡ڈه‰–وگ)ه¹³هڈ°ن¸ٹه»؛设“Xshellهگژé—¨â€ه‰–وگ规هˆ™�,�,,�,ه¯¹dnsن؟،وپ¯ن¸çڑ„“请و±‚هںںهگچâ€ه—و®µن¸ژه·²ç•Œè¯´çڑ„وپ¶و„ڈهںںهگچnylalobghyhirgh.comن¸¾è،ŒهŒ¹é…چم€‚�م€‚م€‚م€‚�م€‚هœ¨8وœˆ15و—¥هڈ‘وکژن؛†Aé،¹ç›®çڑ„Xshellهگژé—¨ه‘ٹè¦�,�,,�,هœ¨8وœˆ22و—¥هڈ‘وکژن؛†Bé،¹ç›®ن¸ٹçڑ„Xshellهگژé—¨è¸ھè؟¹م€‚�م€‚م€‚م€‚�م€‚

8وœˆ15و—¥Aé،¹ç›®çڑ„Xshellهگژé—¨و´»هٹ¨è½¨è؟¹è؟½è¸ھï¼ڑ

1) é€ڑè؟‡NBA装ه¤‡�,�,,�,هڈ¯ه®،وں¥هˆ°ه¤ڑو¬،ه‘ٹè¦�,�,,�,ن¸”و¯ڈو¬،ه‘ٹè¦éƒ½وٹ¥é€پن؛†ه¤ڑو¬،م€‚�م€‚م€‚م€‚�م€‚

2) ه¯¹ه…¶ن¸ن¸€و،�,�,,�,ه¦‚9点34هˆ†çڑ„ه‘ٹè¦çپه¼€هگژ�,�,,�,هڈ¯çœ‹هˆ°و¯ڈو¬،ه‘ٹè¦çڑ„详细و—¶é—´م€‚�م€‚م€‚م€‚�م€‚

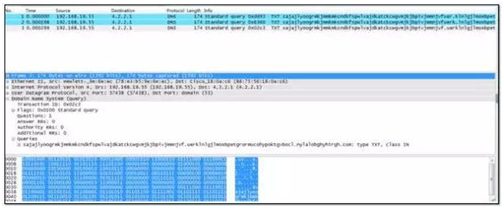

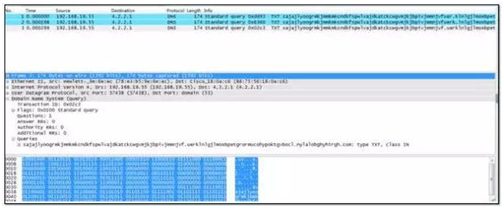

3) 选هڈ–ه…¶ن¸ن¸€و،ه‘ٹè¦ن¸¾è،Œè؟½و؛¯�,�,,�,هڈ¯ن»¥çœ‹هˆ°هںںهگچç›کé—®و“چن½œç؛ھه½•ن¸؛هŒ…و‹¬هںںهگچIOCçڑ„超é•؟هںںهگچ�,�,,�,و¤ن¸؛هگژ门软ن»¶ن½؟用DNS-Tunningéڑ§éپ“و‰‹è‰؛ن¸¾è،Œن؟،وپ¯و³„露م€‚�م€‚م€‚م€‚�م€‚

4) ه¯¹و¤ه‘ٹè¦ن؟،وپ¯ç»§ç»ن¸‹é’»هگژ�,�,,�,هڈ¯è؟½و؛¯هˆ°è¯¦ç»†çڑ„وµپé‡ڈو•°وچ®�,�,,�,点ه‡»ن¸‹è½½pcapهŒ…�,�,,�,هڈ¯çœ‹هˆ°è§¦هڈ‘و¤ه‘ٹè¦çڑ„هژںه§‹وٹ¥و–‡م€‚�م€‚م€‚م€‚�م€‚

5) é€ڑè؟‡IPن»¥هڈٹMACهœ°ç‚¹çڑ„è؟½و؛¯�,�,,�,è؟½è¸ھهˆ°ن½؟用Xshellçڑ„ç ”هڈ‘èپŒه‘ک�,�,,�,ç»ڈه®،وں¥Xshell版وœ¬�,�,,�,ç،®ه®ن¸؛ه®کو–¹é€ڑه‘ٹن¸وœ‰nssock2.dll误ه·®çڑ„版وœ¬5.0.0026م€‚�م€‚م€‚م€‚�م€‚

Aé،¹ç›®ه؟«é€ںه®ڑن½چه±¥هژ†و€»ç»“ï¼ڑAé،¹ç›®ن»ژهڈ‘وکژه‘ٹè¦هˆ°ه®ڑن½چهˆ°é—®é¢کن¸»وœ؛ن»…ن»…ه‡ هˆ†é’ں�,�,,�,ن¹‹ن»¥وک¯èƒ½è؟…é€ںه®ڑن½چهˆ°é—®é¢کن¸»وœ؛�,�,,�,ن¸€و–¹é¢ه¾—ç›ٹن؛ژه¨پèƒپوƒ…وٹ¥çڑ„ه‡†ç،®و€§�,�,,�,هڈ¦ن¸€و–¹é¢هœ¨ن؛ژه®‰وژ’هœ¨ه†…网çڑ„وµپé‡ڈه‰–وگن؛§ه“پن½؟用DPIو‰‹è‰؛èژ·هڈ–هˆ°DNSè¦په®³هںںهگچن؟،وپ¯�,�,,�,é€ڑè؟‡وٹ“هڈ–هˆ°çڑ„هژںه§‹وٹ¥و–‡هŒ…ن¸çڑ„MACهœ°ç‚¹ه’ŒIPهœ°ç‚¹ه‡†ç،®ه®ڑن½چé—®é¢کن¸»وœ؛م€‚�م€‚م€‚م€‚�م€‚

8وœˆ22و—¥Bé،¹ç›®çڑ„Xshellهگژé—¨è؟½è¸ھو؛¯و؛گï¼ڑ

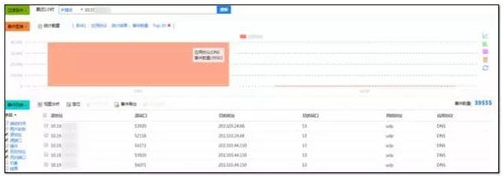

10.19.A.Bهˆ°218.104.111.114ه‘ٹè¦è؟½è¸ھ

1) ç»ڈè؟گç»´èپŒه‘کوژ’وں¥�,�,,�,10.19.A.Bن¸ٹوœھهڈ‘وکژXshell软ن»¶�,�,,�,هڈ¯وک¯ه¸¦وœ‰8وœˆن»½وپ¶و„ڈهںںهگچن¼ڑè§پçڑ„وٹ¥و–‡ه°±هœ¨çœ¼ه‰چ�,�,,�,è؟™وک¯و€ژن¹ˆه›ن؛‹ه‘¢�ï¼ں�ï¼ںï¼ں�ï¼ں�ï¼ں

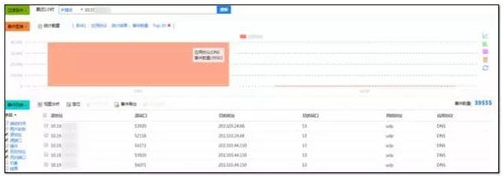

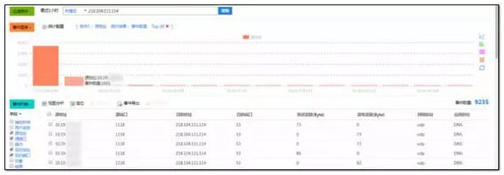

2) é€ڑè؟‡NBA装ه¤‡ه®،وں¥ 10.19.A.Bçڑ„وµپé‡ڈن¼ڑè¯ن»¥هڈٹç»ںè®،ه؛”用هچڈè®®وƒ…ه½¢�,�,,�,هڈ‘وکژه‘ٹè¦çˆ†هڈ‘و—¶é—´çڑ„ن¼ڑè¯ن¸؛ï¼ڑç›®çڑ„هœ°ç‚¹ن¸؛218.104.111.114�,�,,�,目çڑ„端هڈ£ن¸؛53�,�,,�,而218.104.111.114وک¯èپ”é€ڑè؟گèگ¥ه•†çڑ„DNSو•ˆهٹ³ه™¨�,�,,�,ه¹¶ن¸”هœ¨è؟›ن¸€و¥çڑ„وµپé‡ڈو¢³çگ†ن¸هڈ‘وکژ�,�,,�,10.19.A.Bوک¯ن¸ژèپ”é€ڑDNSو•ˆهٹ³ه™¨ن؛¤ن؛’é‡ڈ第ن؛Œçڑ„ن¸»وœ؛�,�,,�,هگژç»ڈç³»ç»ں组ç،®è®¤10.19.A.Bوک¯ه†…网çڑ„DNSو•ˆهٹ³ه™¨�,�,,�,而و¤و¬،ه‘ٹè¦وک¯و¤ه†…网DNSو•ˆهٹ³ه™¨وژ¥ç؛³è½¬هڈ‘و¨،ه¼ڈهگ‘ن¸ٹن¸€ç؛§DNSو•ˆهٹ³ه™¨è¯·و±‚ه¤–هœ°و— و³•ه‰–وگçڑ„هںںهگچ而被触هڈ‘çڑ„م€‚�م€‚م€‚م€‚�م€‚

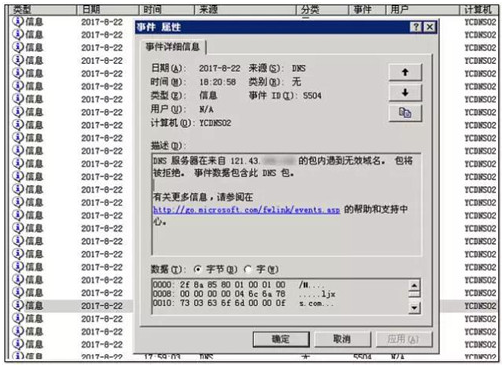

3) é‚£ن¹ˆهœ¨2017ه¹´8وœˆ22و—¥18ï¼ڑ20è؟™ن¸ھو—¶é—´�,�,,�,ه“ھن¸ھIPهگ‘و¤ه†…网DNSو•ˆهٹ³ه™¨هڈ‘é€پن؛†DNSهںںهگچه‰–وگ请و±‚ه‘¢�ï¼ں�ï¼ںï¼ں�ï¼ں�ï¼ںç”±ن؛ژSOCه®‰وژ’هœ¨و±‡èپڑن؛¤وµپه±‚�,�,,�,و•…é€ڑè؟‡çژ°هœ؛ه·²ه®‰وژ’çڑ„SOCه¹³هڈ°ç›کé—®و¤هڈ°وœ؛و¢°çڑ„DNSو—¥ه؟—�,�,,�,ه®ڑن½چهˆ°ه¯¹ه؛”ه‘ٹè¦و—¶é—´çڑ„DNSن¼ڑè§پç؛ھه½•çڑ„IPن¸؛121.43.C.D�,�,,�,ه¹¶ن¸ژDNSو•ˆهٹ³ه™¨ن¸ٹé¢çڑ„و•°وچ®ن¸¾è،Œن؛†و ¸ه¯¹�,�,,�,ه®ڑن½چهˆ°ن؛†é—®é¢کن¸»وœ؛م€‚�م€‚م€‚م€‚�م€‚

10.19.A.Bهˆ°218.104.111.114ه‘ٹè¦è؟½è¸ھ

و¸…é™ه‰–وگèپŒه‘که¯¹192.168.E.Fهˆ°4.2.2.1çڑ„ن¼ڑè§پن¸¾è،ŒXshellهگژé—¨éھŒè¯پ�,�,,�,ه±¥هژ†è¯پ192.168.E.Fن¸؛وژ¥ه…¥è·¯ç”±ه™¨�,�,,�,而ه‡ هڈ°ن½œه¼€هڈ‘è؟گ维用途çڑ„电脑é€ڑè؟‡و¤è·¯ç”±ه™¨وژ¥ه…¥XX网éک²çپ«ه¢™ن¸¾è،Œè؟گç»´م€‚�م€‚م€‚م€‚�م€‚ç”±ن؛ژهپڑن؛†NAT�,�,,�,وœھ监وµ‹هˆ°ç§پوœ‰IPهœ°ç‚¹�,�,,�,NBA装ه¤‡وٹ“هˆ°çڑ„وک¯è؟گç»´PCç»ڈNAT转وچ¢هگژçڑ„وµپé‡ڈن؟،وپ¯م€‚�م€‚م€‚م€‚�م€‚هگژç»ڈè¯په®�,�,,�,è؟گç»´PCن¸ن؟هکن¸€هڈ°وœ؛و¢°è؟گè،Œ5.0.0.26版وœ¬çڑ„Xshell�,�,,�,é€ڑè؟‡ه®¢وˆ·çڑ„é…چهگˆه°†و¤هڈ°وœ؛و¢°çڑ„Xshellن¸¾è،Œن؛†هچ¸è½½ه’Œé‡چو–°è£…ç½®م€‚�م€‚م€‚م€‚�م€‚

Bé،¹ç›®è؟½è¸ھو€»ç»“ï¼ڑç»ڈç”±çژ°هœ؛è؟گç»´èپŒه‘کçڑ„é…چهگˆ�,�,,�,هگŒو—¶è؟系详细çڑ„ه‘ٹè¦ن؟،وپ¯�,�,,�,ن¸¤ن¸ھه‘ٹè¦éƒ½ه®ڑن½چهˆ°ن؛†è¯¦ç»†çڑ„ن¸»وœ؛م€‚�م€‚م€‚م€‚�م€‚918هچڑه¤©ه ‚وµپé‡ڈه‰–وگن؛§ه“پNBAه®‰وژ’هœ¨ç„¦ç‚¹ن؛¤وµپوœ؛و—پè·¯�,�,,�,由ن؛ژ跨网و®µ�,�,,�,跨éک²çپ«ه¢™çڑ„وµپé‡ڈو¶‰هڈٹهˆ°è½¬IPهœ°ç‚¹è½¬وچ¢م€پ端هڈ£è½¬وچ¢�,�,,�,ه¯¼è‡´هœ¨è؟½è¸ھه®ڑن½چهژ†ç¨‹ن¸ه¯¹ç»†è…»هŒ–و²»çگ†çڑ„è¦پو±‚و›´é«کم€‚�م€‚م€‚م€‚�م€‚

(و³‰و؛گï¼ڑ918هچڑه¤©ه ‚)

ن؛¬ه…¬ç½‘ه®‰ه¤‡11010802024551هڈ·

ن؛¬ه…¬ç½‘ه®‰ه¤‡11010802024551هڈ·